IT Security

IT Security

Mozilla meldet 271 mit Anthropic entdeckte Sicherheitslücken in Firefox

Mozilla hat nach eigenen Angaben in Firefox 150 insgesamt 271 Sicherheitslücken geschlossen, die mit einer Vorabversion…

Thema

Alle Beiträge zu diesem Thema auf einen Blick.

IT Security

IT Security

Mozilla hat nach eigenen Angaben in Firefox 150 insgesamt 271 Sicherheitslücken geschlossen, die mit einer Vorabversion…

IT Security

IT Security

KI in der Cyberabwehr hilft nicht automatisch besser, nur weil ein Modell größer oder neuer ist.…

IT Security

IT Security

Vercel hat einen Sicherheitsvorfall auf seiner Entwicklerplattform bestätigt. Nach Angaben des Unternehmens gab es unbefugten Zugriff…

Tutorials

Tutorials

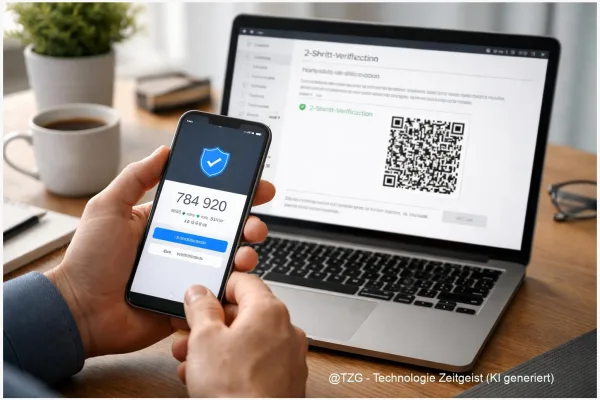

Wer nur mit Passwort auf seine Konten zugreift, hat ein unnötiges Risiko: Wird das Passwort gestohlen…

IT Security

IT Security

Solaranlagen sind längst keine rein elektrische Technik mehr. Wechselrichter, Speicher, Gateways, Apps und Cloud-Portale machen sie…

IT Security

IT Security

Der Fall rund um manipulierte Downloads eines geleakten KI-Tools verweist auf ein dauerhaftes Problem: Bei KI-Coding-Tools…

IT Security

IT Security

Die Warnung des Verfassungsschutzes lenkt den Blick auf eine dauerhafte Schwachstelle: kritische Energieinfrastruktur ist heute stark…

IT Security

IT Security

Stand: 01. April 2026, 15:46 Uhr Berlin Auf einen Blick Apple will Sicherheitskorrekturen gegen die iOS-Exploitkette…

Tutorials

Tutorials

Viele Logins scheitern im Alltag nicht an fehlender Sicherheit, sondern an zu vielen Passwörtern, vergessenen Zeichenfolgen…

Tutorials

Tutorials

Ein Passwort-Manager speichert Logins sicher und füllt sie automatisch aus. Wer viele Konten nutzt, verliert sonst…

IT Security

IT Security

KI-Phishing macht alte Betrugsmaschen deutlich glaubwürdiger. Nachrichten wirken sprachlich sauberer, persönlicher und oft so passend, dass…

IT Security

IT Security

Stand: 26. March 2026, 16:45 Uhr Berlin Auf einen Blick Reuters berichtet über die iPhone-Spyware “Darksword”,…

Tutorials

Tutorials

Ein Gast-WLAN einrichten ist der einfachste Weg, Besuchern Internetzugang zu geben, ohne das eigene Heimnetz zu…

IT Security

IT Security

Die Razzien nach einem Angriff auf Teile der Berliner Strominfrastruktur machen ein sperriges Thema plötzlich greifbar.…

IT Security

IT Security

Das Router Verbot USA klingt nach einem direkten Sicherheitsgewinn für dein Heimnetz. So einfach ist es…