Zero Trust stellt die alte Annahme infrage, dass innerhalb des Firmennetzwerks automatisch Vertrauen herrscht. Der Explainer zeigt, wie Identität, Gerätezustand, Least Privilege und kontinuierliche Prüfung moderne IT-Sicherheit verändern.

Warum ist Zero Trust relevant?

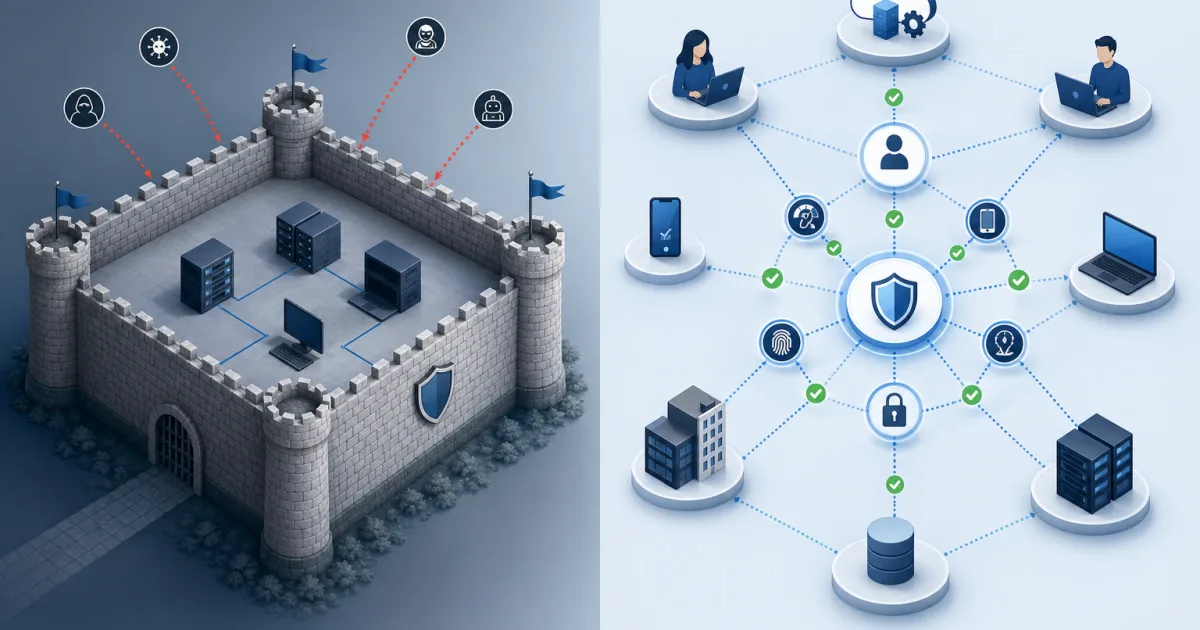

Lange funktionierte IT-Sicherheit nach einem einfachen Bild: Außen ist gefährlich, innen ist vertrauenswürdig. Firewalls, VPNs und interne Netze bildeten den digitalen Burggraben. Dieses Modell war nie perfekt, aber es passte zu einer Welt, in der Anwendungen im eigenen Rechenzentrum liefen, Mitarbeitende überwiegend im Büro saßen und Geräte klar zum Unternehmen gehörten.

Diese Welt gibt es kaum noch. SaaS-Anwendungen, Cloud-Plattformen, Homeoffice, private und mobile Geräte, Dienstleisterzugänge und gestohlene Zugangsdaten haben den alten Netzwerkzaun löchrig gemacht. Ein Angreifer muss nicht mehr zwingend die zentrale Firewall überwinden. Oft reicht ein kompromittiertes Konto, ein ungepatchtes Gerät oder ein zu großzügig berechtigter Dienstzugang.

Zero Trust ist die Antwort auf diese veränderte Lage. Es ist kein einzelnes Produkt, sondern ein Architektur- und Betriebsmodell. Der Kern lautet: Ein Zugriff wird nicht deshalb als sicher behandelt, weil er aus dem internen Netz kommt. Vertrauen entsteht nur kontextbezogen, begrenzt und immer wieder neu durch Prüfung.

Was bedeutet Zero Trust?

Zero Trust wird oft mit dem Satz „never trust, always verify“ zusammengefasst. Gemeint ist nicht, dass Organisationen ihren Mitarbeitenden grundsätzlich misstrauen. Gemeint ist eine technische Sicherheitsannahme: Kein Netzwerksegment, kein Gerät, kein Konto und keine Anwendung ist automatisch vertrauenswürdig. Jeder Zugriff muss anhand von Richtlinien bewertet werden.

NIST beschreibt Zero Trust als Architekturansatz, bei dem Ressourcen einzeln geschützt und Zugriffsentscheidungen dynamisch getroffen werden. Die alte Frage „Ist der Nutzer im internen Netz?“ reicht nicht mehr aus. Relevanter sind Identität, Gerätezustand, Rolle, Kontext, gewünschte Ressource, Sensibilität der Daten und aktuelles Risiko.

Wichtig ist auch die Begrenzung des Vertrauens. Selbst wenn ein Zugriff erlaubt wird, bedeutet das nicht: freie Bewegung im gesamten Netzwerk. Zero Trust bevorzugt Least Privilege, also nur genau die Berechtigungen, die für den konkreten Zweck notwendig sind – und möglichst nur so lange, wie sie gebraucht werden.

Wie funktioniert Zero Trust technisch?

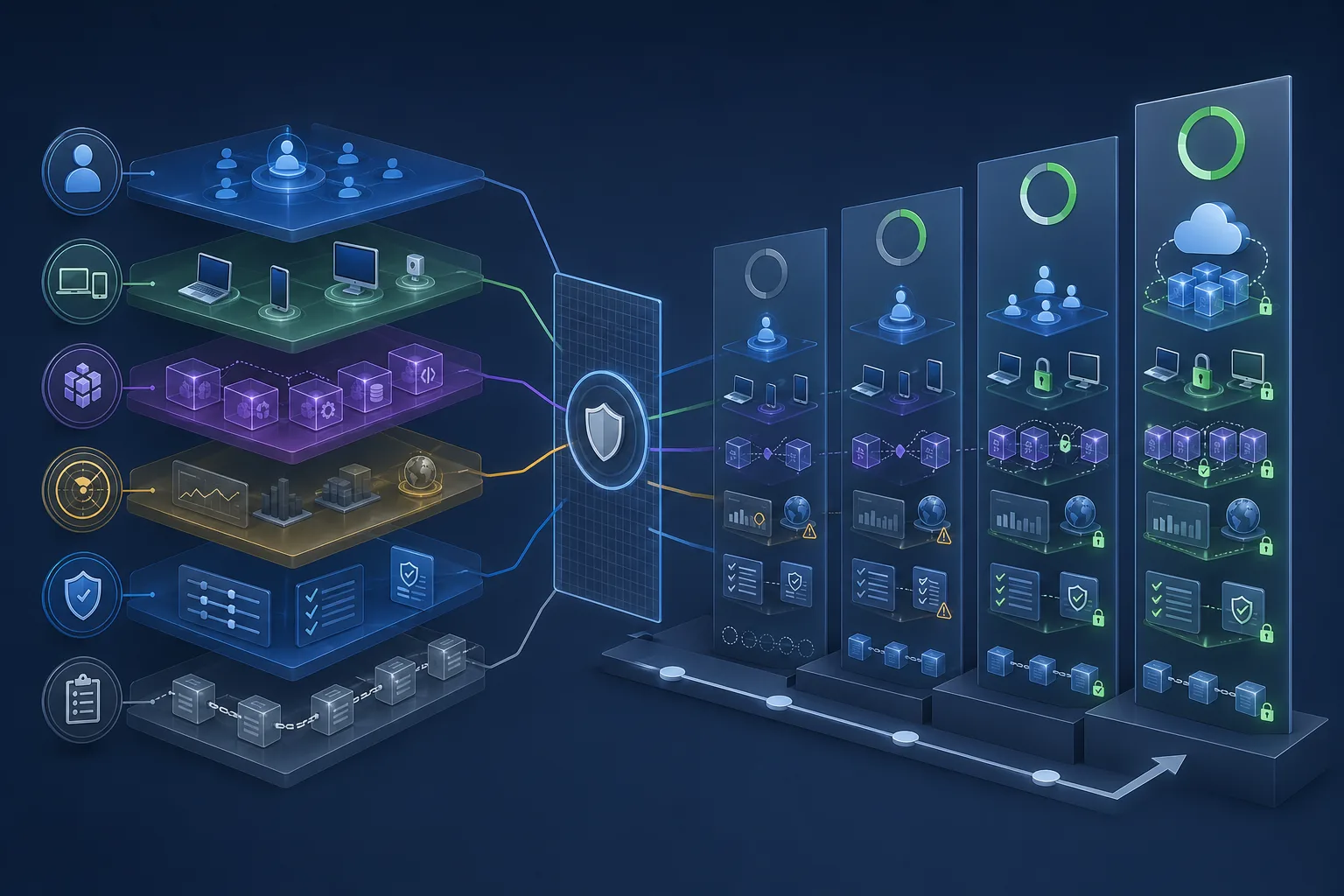

In einer Zero-Trust-Architektur gibt es mehrere Bausteine. Zuerst braucht es belastbare Identitäten: Menschen, Dienste, Geräte und Anwendungen müssen eindeutig erkennbar sein. Dazu gehören starke Authentifizierung, Mehrfaktorverfahren, Rollenmodelle, Verzeichnisdienste und Lebenszyklusprozesse für Eintritt, Rollenwechsel und Austritt.

Zweitens zählt der Gerätezustand. Ein Notebook mit aktuellem Betriebssystem, aktivierter Verschlüsselung, Endpoint-Schutz und bekannter Verwaltung ist anders zu bewerten als ein unbekanntes Gerät mit veralteter Software. Zero Trust fragt deshalb nicht nur „Wer bist du?“, sondern auch „Von welchem Gerät, in welchem Zustand und unter welchen Umständen kommst du?“

Drittens braucht es eine Policy-Entscheidung. Häufig wird zwischen Policy Decision Point und Policy Enforcement Point unterschieden. Der Decision Point bewertet Signale und Richtlinien: Rolle, Gerät, Ort, Tageszeit, Risiko, Datenklasse, Session-Verhalten. Der Enforcement Point setzt die Entscheidung durch, etwa indem er Zugriff erlaubt, verweigert, stärker absichert oder nur auf bestimmte Funktionen beschränkt.

Viertens spielt Segmentierung eine große Rolle. Statt ein internes Netz als große Vertrauenszone zu behandeln, werden Anwendungen, Dienste und Daten feiner getrennt. Ein kompromittiertes Konto soll dadurch nicht automatisch lateral zu Datenbanken, Admin-Systemen oder Dateifreigaben wandern können. Zero Trust reduziert die Bewegungsfreiheit eines Angreifers, ersetzt aber nicht Monitoring und Incident Response.

Ein praktisches Beispiel

Ein Mitarbeiter möchte von unterwegs auf eine interne Fachanwendung zugreifen. Im alten Modell hätte ein VPN oft ausgereicht: Ist der Tunnel aufgebaut, wirkt das Gerät aus Netzsicht wie intern. In einer Zero-Trust-Logik ist der VPN-Tunnel höchstens ein Signal unter mehreren – nicht der eigentliche Vertrauensbeweis.

Das System prüft zunächst die Identität und verlangt gegebenenfalls Mehrfaktor-Authentifizierung. Danach bewertet es das Gerät: Ist es registriert, gepatcht, verschlüsselt und frei von bekannten Sicherheitswarnungen? Anschließend schaut die Richtlinie auf Kontext und Ziel: Passt die Rolle des Nutzers zur Anwendung? Sind die angeforderten Daten besonders sensibel? Ist der Standort plausibel? Gibt es ungewöhnliche Session-Muster?

Das Ergebnis kann unterschiedlich ausfallen. Der Zugriff wird vollständig erlaubt, nur lesend gestattet, auf bestimmte Funktionen begrenzt, mit zusätzlicher Authentifizierung versehen oder verweigert. Entscheidend ist: Die Erlaubnis gilt nicht pauschal für das ganze Netzwerk, sondern für eine konkrete Ressource unter konkreten Bedingungen.

Warum ist Zero Trust wichtig?

Der größte Nutzen liegt in realistischeren Sicherheitsannahmen. Moderne Organisationen müssen damit rechnen, dass Zugangsdaten gestohlen werden, Geräte kompromittiert sind und interne Netze nicht mehr automatisch sauber getrennt bleiben. Zero Trust nimmt diese Möglichkeit ernst und entwirft Kontrollen so, dass ein einzelner Fehler nicht sofort zum Flächenbrand wird.

Gleichzeitig verbessert Zero Trust die Nachvollziehbarkeit. Wenn Zugriffe ressourcenbezogen entschieden und protokolliert werden, lässt sich genauer erkennen, wer wann auf welche Daten zugegriffen hat. Das hilft bei Sicherheitsanalysen, Compliance und der Frage, welche Rechte tatsächlich benötigt werden.

Für Cloud- und SaaS-Umgebungen ist der Ansatz besonders relevant. Anwendungen liegen nicht mehr nur im eigenen Rechenzentrum. Mitarbeitende greifen aus vielen Netzen zu. Ein Sicherheitsmodell, das primär auf internen IP-Adressen basiert, passt dazu schlecht. Identität, Gerät, Kontext und Richtlinie werden deshalb zur neuen Steuerungsebene.

Hinzu kommt ein organisatorischer Effekt: Zero Trust macht implizite Abhängigkeiten sichtbar. Welche Anwendung braucht welchen Dienst? Welche Admin-Konten sind wirklich notwendig? Welche Datenklasse darf aus welchem Gerätetyp heraus bearbeitet werden? Solche Fragen sind unbequem, aber sie führen zu einer besseren Sicherheitsarchitektur als pauschale Netzfreigaben.

Messbar wird der Fortschritt nicht durch ein einzelnes Label, sondern durch konkrete Kennzahlen: Anteil der Anwendungen hinter richtlinienbasiertem Zugriff, Abdeckung verwalteter Geräte, Zahl privilegierter Konten, Umfang segmentierter Ressourcen, Qualität der Logs und Geschwindigkeit, mit der verdächtige Sessions erkannt und begrenzt werden.

Chancen, Grenzen und Risiken

Zero Trust kann laterale Bewegung erschweren, übergroße Berechtigungen reduzieren und Zugriffe besser an Risiken anpassen. Es zwingt Organisationen außerdem, ihre Identitäten, Geräte, Anwendungen und Datenbestände sauberer zu inventarisieren. Genau darin liegt aber auch die Schwierigkeit: Wer nicht weiß, welche Systeme, Datenflüsse und Berechtigungen existieren, kann sie nicht sinnvoll per Richtlinie steuern.

Ein weiteres Risiko ist Tool-Hype. Viele Produkte werben mit Zero Trust, doch kein einzelnes Gateway und keine einzelne Sicherheitsplattform macht eine Organisation automatisch „zero trust“. NIST, CISA und NCSC beschreiben eher einen Reifeprozess: Identitätsmanagement, Gerätemanagement, Netzwerk- und Applikationszugriff, Datenklassifikation, Monitoring und Governance müssen zusammenpassen.

Auch Nutzerakzeptanz zählt. Wenn Richtlinien schlecht gestaltet sind, entstehen ständige Re-Authentifizierungen, blockierte Arbeitsprozesse oder Umgehungslösungen. Gute Zero-Trust-Programme balancieren Sicherheit und Nutzbarkeit. Sie beginnen meist bei besonders kritischen Anwendungen und weiten den Ansatz schrittweise aus.

Zero Trust ersetzt außerdem keine Basisarbeit. Patch-Management, sichere Konfiguration, Backup, Logging, Schwachstellenmanagement, Incident Response und Schulungen bleiben notwendig. Zero Trust reduziert bestimmte Risiken, aber es macht Systeme nicht unverwundbar.

Fazit

Zero Trust verschiebt den Mittelpunkt der IT-Sicherheit: weg vom Standort im Netzwerk, hin zu Identität, Gerätezustand, Kontext, Richtlinie und kontinuierlicher Prüfung. Das alte Innen-außen-Denken reicht für Cloud, SaaS, hybride Arbeit und komplexe Lieferketten nicht mehr aus.

Der wichtigste Punkt ist die Einordnung: Zero Trust ist kein Produkt und kein einmaliges Migrationsprojekt. Es ist ein Betriebsmodell, das Zugriffe kleinteiliger, dynamischer und nachvollziehbarer macht. Richtig umgesetzt kann es Schäden begrenzen und Sicherheitsentscheidungen näher an das tatsächliche Risiko bringen. Falsch verstanden wird es nur ein weiteres Schlagwort auf einer Produktfolie.

Quellen und weiterführende Informationen

Der Artikel basiert auf öffentlich zugänglichen Fach- und Institutionsquellen. Wichtige Ausgangspunkte für die Recherche waren:

- NIST SP 800-207 Zero Trust Architecture

- NCSC Zero Trust Architecture

- [PDF] Zero Trust Architecture – NIST Technical Series Publications

Hinweis: Für diesen Artikel wurden KI-gestützte Recherche- und Editierwerkzeuge verwendet. Der Inhalt wurde menschlich redaktionell geprüft. Stand: 29.04.2026.