Post-Quantum-Kryptografie ist keine Science-Fiction und sie benutzt auch selbst keinen Quantencomputer. Gemeint sind klassische kryptografische Verfahren, die auf heutigen Rechnern laufen, aber gegen bekannte Angriffe künftiger leistungsfähiger Quantencomputer widerstandsfähig sein sollen. Der Anlass ist konkret: NIST hat 2024 die ersten finalen Standards für quantensichere Verfahren veröffentlicht. Damit wird aus einem Forschungsthema eine Migrationsaufgabe für Browser, Cloud-Dienste, Behörden, Unternehmen, VPNs, Zertifikate, Geräte und Software-Lieferketten.

Warum ist das Thema jetzt relevant?

Die meisten Nutzer merken von Kryptografie nur wenig: ein Schloss im Browser, ein verschlüsselter Messenger, eine VPN-Verbindung oder ein signiertes Software-Update. Im Hintergrund sichern asymmetrische Verfahren wie RSA und Kryptografie mit elliptischen Kurven jedoch den Austausch von Schlüsseln und die Echtheit digitaler Signaturen. Genau diese Verfahren wären durch einen ausreichend großen, fehlertoleranten Quantencomputer grundsätzlich gefährdet.

Das bedeutet nicht, dass heutige RSA- oder ECC-Systeme bereits praktisch gebrochen sind. Der Punkt ist subtiler: Sicherheitsarchitekturen haben lange Lebenszyklen. Geheimnisse, die heute mitgeschnitten werden, können in einigen Jahren noch wertvoll sein. Geräte, Zertifikatsketten, Firmware-Signaturen, Industrieanlagen und Behörden-IT lassen sich nicht über Nacht austauschen. Deshalb beginnt die Migration sinnvollerweise, bevor ein kryptografisch relevanter Quantencomputer existiert.

Was ist Post-Quantum-Kryptografie?

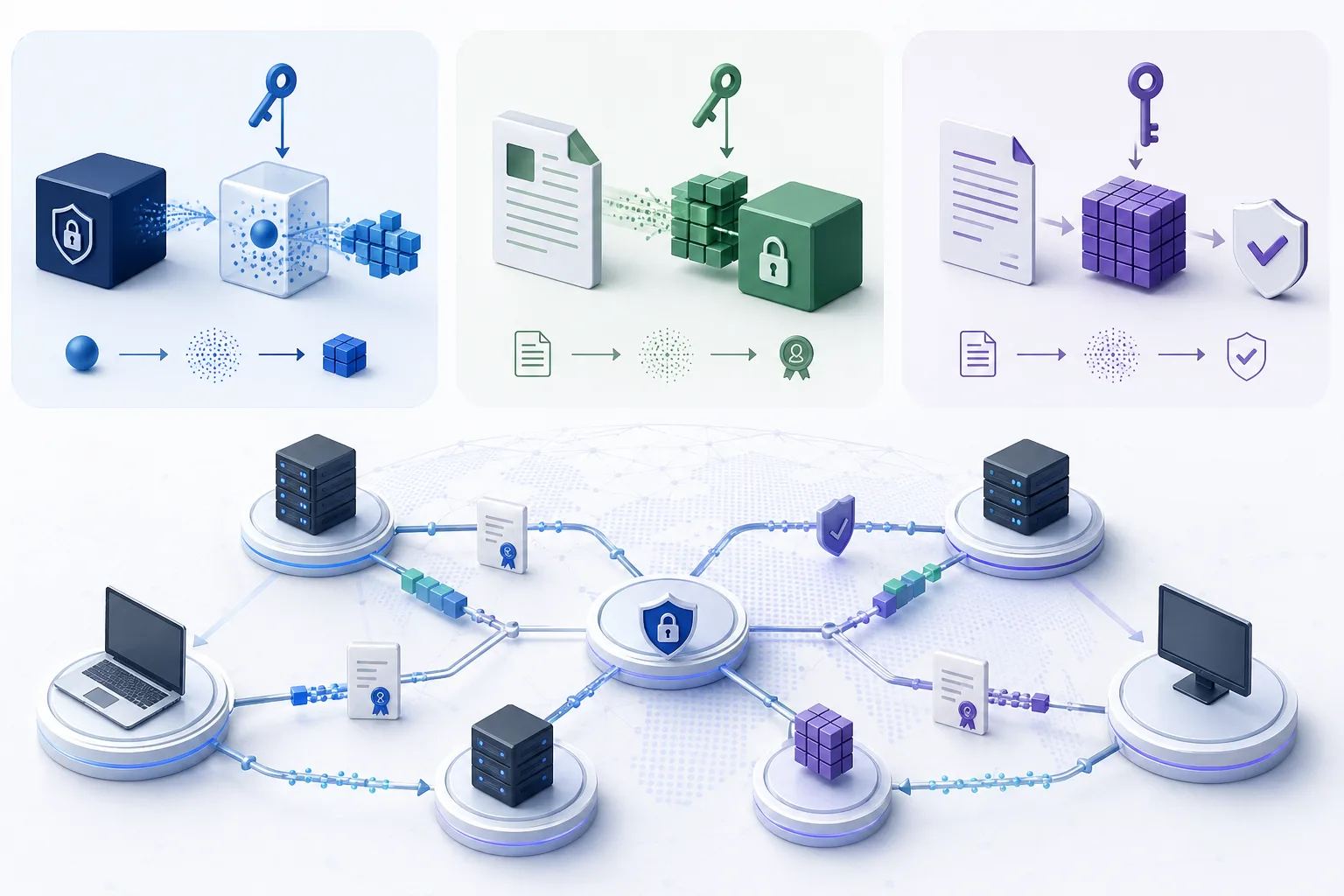

Post-Quantum-Kryptografie, kurz PQC, bezeichnet kryptografische Algorithmen, die auf klassischen Computern ausgeführt werden und nach heutigem Kenntnisstand auch Angriffen mit Quantencomputern widerstehen sollen. Sie ersetzt nicht jedes Sicherheitsverfahren, sondern vor allem die anfälligen Teile der asymmetrischen Kryptografie: Schlüsselaustausch, Key Encapsulation und digitale Signaturen.

Wichtig ist die Abgrenzung zur Quantenkryptografie. Quantenkryptografie nutzt physikalische Quanteneffekte, etwa für spezielle Schlüsselverteilungsverfahren. Post-Quantum-Kryptografie ist dagegen Software- und Protokollkryptografie. Sie kann in TLS, VPNs, Betriebssysteme, Browser, Chips, Signaturdienste und Update-Infrastrukturen integriert werden, ohne dass jeder Endpunkt Quantenhardware benötigt.

Wie bedrohen Quantencomputer heutige Verfahren?

Der bekannteste Grund ist Shors Algorithmus. Er kann auf einem ausreichend leistungsfähigen Quantencomputer bestimmte mathematische Probleme effizient lösen, auf denen RSA und elliptische Kurven beruhen: Faktorisierung großer Zahlen und diskrete Logarithmen. Wenn diese Annahmen fallen, wären viele heutige Verfahren für Schlüsselaustausch und Signaturen nicht mehr tragfähig.

Symmetrische Verschlüsselung wie AES ist anders betroffen. Grovers Algorithmus kann die Suche beschleunigen, halbiert vereinfacht gesagt aber eher die Sicherheitsmarge, statt AES grundsätzlich zu zerstören. Deshalb lässt sich symmetrische Kryptografie meist durch größere Schlüssellängen robuster machen. Der kritische Migrationsdruck liegt vor allem bei RSA, Diffie-Hellman und ECC in Protokollen, Zertifikaten und Signaturen.

Was hat NIST standardisiert?

NIST hat nach einem mehrjährigen internationalen Auswahlprozess die ersten finalen Post-Quantum-Standards veröffentlicht. FIPS 203 beschreibt ML-KEM, ein Key-Encapsulation-Verfahren für den Aufbau gemeinsamer Geheimnisse. Es basiert auf Gitterproblemen und ist der zentrale Baustein für quantensicheren Schlüsselaustausch in vielen künftigen Protokollen.

FIPS 204 beschreibt ML-DSA, ein Verfahren für digitale Signaturen. FIPS 205 beschreibt SLH-DSA, ein stateless hash-basiertes Signaturverfahren. Vereinfacht gesagt deckt ML-KEM den vertraulichen Verbindungsaufbau ab, während ML-DSA und SLH-DSA die Echtheit und Integrität von Software, Dokumenten, Zertifikaten oder Nachrichten absichern können. Die Standards sind nicht das Ende der Kryptografiegeschichte, aber ein belastbarer Startpunkt für Migrationen.

Wie funktioniert die Migration praktisch?

In der Praxis wird Post-Quantum-Kryptografie selten als abrupter Schalter eingeführt. Viele Systeme werden zunächst hybride Verfahren nutzen: Ein klassischer Schlüsselaustausch läuft parallel zu einem Post-Quantum-Verfahren. Die Verbindung gilt nur dann als sicher, wenn mindestens eine der beiden Komponenten hält. Das reduziert Migrationsrisiken, weil neue Algorithmen erprobt werden können, ohne sofort die gesamte bestehende Vertrauenskette aufzugeben.

Technisch anspruchsvoll sind dabei Details, die in Marketingfolien leicht verschwinden: größere Schlüssel und Signaturen, Paketgrößen in Protokollen, Performance auf kleinen Geräten, Implementierungsfehler, Zertifikatsformate, HSM-Unterstützung, Bibliotheken, Compliance-Vorgaben und Interoperabilität zwischen Herstellern. Genau deshalb brauchen Organisationen Krypto-Agilität: die Fähigkeit, Algorithmen, Parameter und Bibliotheken geplant auszutauschen.

Wo wird Post-Quantum-Kryptografie sichtbar?

Für Endnutzer wird PQC vermutlich zuerst unspektakulär erscheinen. Browser, Betriebssysteme, Messenger, Cloud-Dienste und VPN-Produkte werden Algorithmen aktualisieren, ohne dass Nutzer täglich eine neue Option anklicken. Sichtbarer wird es in Unternehmen: Inventare kryptografischer Abhängigkeiten, neue Richtlinien für Zertifikate, angepasste TLS-Konfigurationen, aktualisierte Appliances und Anforderungen an Lieferanten.

Besonders kritisch sind langlebige Systeme. Industrieanlagen, Fahrzeuge, Router, medizinische Geräte oder Smart-Home-Hubs bleiben oft viele Jahre im Feld. Wenn ihre Firmware-Signaturen oder Update-Ketten langfristig auf gefährdeten Verfahren beruhen, wird die Migration schwieriger. Auch archivierte Daten mit langer Vertraulichkeitsfrist sind relevant: Gesundheitsdaten, Geschäftsgeheimnisse, Regierungsdokumente oder technische Entwürfe können heute abgegriffen und später entschlüsselt werden.

Chancen, Grenzen und Risiken

Die Chance liegt in einer modernisierten Sicherheitsbasis. Wer jetzt kryptografische Abhängigkeiten erfasst, alte Verfahren abbaut und Updates planbar macht, verbessert nicht nur die Quantenresilienz. Er findet oft auch veraltete Bibliotheken, schwache Zertifikatsprozesse, unklare Verantwortlichkeiten und Systeme ohne saubere Updatefähigkeit.

Die Grenzen sind ebenso wichtig. Post-Quantum-Kryptografie schützt nicht vor Phishing, schlechten Passwörtern, kompromittierten Endgeräten, fehlerhaften Implementierungen oder unsicheren Cloud-Konfigurationen. Neue Algorithmen bringen außerdem neue Betriebsrisiken mit: größere Datenstrukturen, neue Side-Channel-Fragen, unreife Implementierungen und mögliche spätere kryptanalytische Erkenntnisse. Gute Migration bedeutet daher nicht Panik, sondern kontrolliertes Testen, Standardtreue und saubere Governance.

Was sollten Unternehmen jetzt tun?

Der erste Schritt ist ein Kryptografie-Inventar. Welche Protokolle, Zertifikate, VPNs, Signaturverfahren, Code-Signing-Prozesse, Geräte und Drittprodukte nutzen RSA oder ECC? Welche Daten müssen länger als fünf, zehn oder zwanzig Jahre vertraulich bleiben? Welche Systeme lassen sich überhaupt aktualisieren? Ohne diese Übersicht bleibt PQC ein abstraktes Schlagwort.

Danach folgen Priorisierung und Pilotierung. Internet-exponierte Dienste, langfristige Geheimnisse, kritische Signaturketten und schwer aktualisierbare Geräte verdienen zuerst Aufmerksamkeit. Sinnvoll sind Tests mit hybriden TLS-Konfigurationen, aktualisierten Kryptobibliotheken, Hersteller-Roadmaps und Beschaffungsanforderungen. Entscheidend ist, PQC nicht als Einmalprojekt zu behandeln, sondern als Teil einer dauerhaft agilen Sicherheitsarchitektur.

Warum „harvest now, decrypt later“ so wichtig ist

Der Begriff beschreibt ein strategisches Risiko: Angreifer können verschlüsselte Daten heute kopieren, obwohl sie sie noch nicht lesen können. Wenn diese Daten lange vertraulich bleiben müssen, reicht schon die Aussicht auf spätere Entschlüsselung aus, um jetzt Handlungsdruck zu erzeugen. Besonders betroffen sind Archive, geistiges Eigentum, Kommunikationsdaten, Gesundheitsinformationen und staatliche Dokumente mit langer Schutzfrist.

Für solche Daten ist die Frage nicht, ob der Angriff heute praktisch funktioniert, sondern ob die Vertraulichkeit länger halten muss als die verwendete Kryptografie. Genau deshalb betrachten viele Sicherheitsprogramme Post-Quantum-Migration als Risikomanagement über Lebenszyklen: Welche Daten laufen aus, welche Systeme werden bald ersetzt, und welche Vertrauensketten müssen über viele Jahre belastbar bleiben?

Fazit

Post-Quantum-Kryptografie ist die Vorbereitung auf eine plausible, aber zeitlich unsichere Bedrohung. RSA und ECC sind nicht über Nacht wertlos, doch ihre langfristige Rolle verändert sich. Mit ML-KEM, ML-DSA und SLH-DSA gibt es nun standardisierte Bausteine, an denen sich Hersteller und Betreiber orientieren können.

Der wichtigste Lerneffekt lautet: Quantensichere Migration ist Infrastrukturarbeit. Sie beginnt mit Inventar, Risikobewertung und Krypto-Agilität, nicht mit Alarmismus. Wer früh plant, kann die Umstellung kontrolliert in normale Modernisierungszyklen integrieren. Wer wartet, bis ein großer Quantencomputer Realität ist, hat vermutlich zu wenig Zeit für Zertifikate, Geräte, Verträge, Protokolle und Altlasten.

Quellen und weiterführende Informationen

Der Artikel basiert auf öffentlich zugänglichen Fach- und Institutionsquellen. Wichtige Ausgangspunkte für die Recherche waren:

- NIST releases first 3 finalized post-quantum encryption standards

- NIST CSRC Post-Quantum Cryptography project

- FIPS 203: Module-Lattice-Based Key-Encapsulation Mechanism Standard

- FIPS 204: Module-Lattice-Based Digital Signature Standard

- FIPS 205: Stateless Hash-Based Digital Signature Standard

Hinweis: Für diesen Artikel wurden KI-gestützte Recherche- und Editierwerkzeuge verwendet. Der Inhalt wurde menschlich redaktionell geprüft. Stand: 27.04.2026.