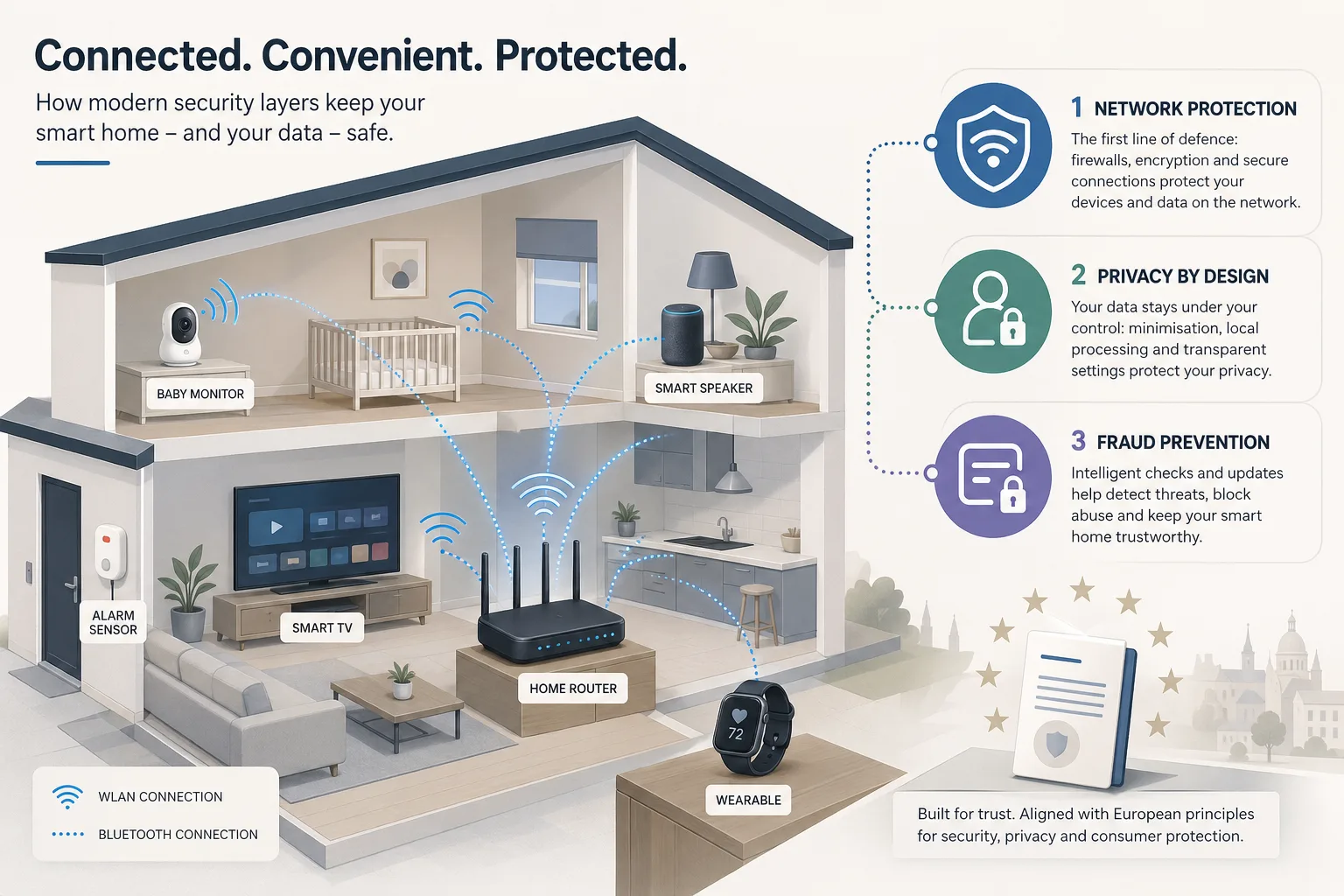

Viele Smart-Home-Geräte sind rechtlich zuerst einmal Funkgeräte. Router, Babyphone, Wearables, smarte Lautsprecher, Kameras, Alarmanlagen, Bluetooth-Zubehör oder vernetzte Unterhaltungselektronik verbinden sich über WLAN, Bluetooth, Mobilfunk oder andere Funktechniken. Genau deshalb greift bei ihnen nicht nur die große Debatte über den Cyber Resilience Act. Mit der Radio Equipment Directive, kurz RED, hat die EU bereits eine konkrete Pflichtschicht für bestimmte Cybersicherheitsanforderungen aktiviert.

Der Anlass ist die seit dem 1. August 2025 verpflichtende Anwendung der Delegierten Verordnung (EU) 2022/30. Sie ergänzt die Funkanlagenrichtlinie um Anforderungen aus Artikel 3 Absatz 3 Buchstaben d, e und f. Hinter diesen trockenen Verweisen stehen drei sehr praktische Ziele: Funkgeräte sollen Netze nicht schädigen, personenbezogene Daten und Privatsphäre besser schützen und bestimmte Betrugsrisiken reduzieren. Für TechZeitgeist ist das ein Evergreen-Thema, weil es erklärt, warum Regulierung für vernetzte Geräte nicht erst 2027 mit dem Cyber Resilience Act sichtbar wird.

Warum Funkgeräte mehr sind als Funktechnik

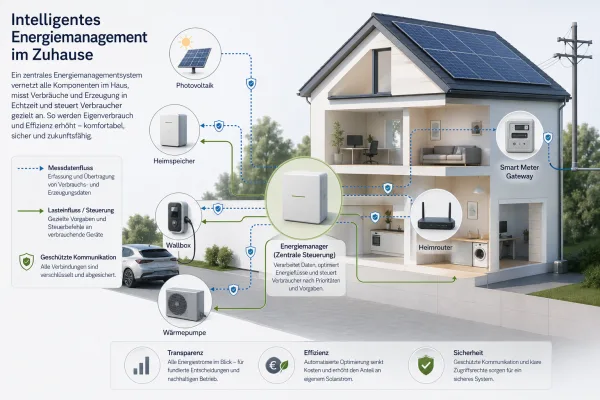

Die klassische Lesart von Funkanlagenrecht klingt nach Frequenzen, Sendeleistung und Störungen. Das bleibt wichtig, beschreibt aber nur einen Teil moderner Produkte. Ein WLAN-Router verbindet das Heimnetz mit dem Internet. Ein Babyphone kann Audio- oder Videodaten übertragen. Eine Smartwatch verarbeitet Gesundheits- und Standortdaten. Ein Smart-TV verbindet Benutzerkonten, Streamingdienste, Apps und lokale Geräte. Sobald ein Produkt funkt, ist es oft auch ein Netzwerkgerät, ein Datensammler und manchmal ein Zugangspunkt zu weiteren Diensten.

Genau hier entsteht das Sicherheitsproblem. Schwache Standardpasswörter, unklare Updatepolitik, unsichere Cloud-Anbindungen oder mangelnde Schutzmechanismen betreffen nicht nur das einzelne Gerät. Ein kompromittierter Router kann Verkehr umleiten. Eine unsichere Kamera kann private Räume offenlegen. Ein schlecht geschütztes Zahlungs- oder Konto-Feature kann Betrug erleichtern. Die RED-Anforderungen greifen deshalb an der Schnittstelle zwischen Funkprodukt, digitalem Dienst und Verbraucherschutz an.

Was Artikel 3.3 d, e und f praktisch bedeuten

Die Delegierte Verordnung aktiviert drei Anforderungsbereiche. Artikel 3.3 d zielt auf den Schutz des Netzes: Funkgeräte sollen nicht so wirken, dass Netze missbraucht, gestört oder in ihrer Funktion beeinträchtigt werden. Für vernetzte Haushaltsgeräte ist das relevant, weil sie dauerhaft in Heim- und Mobilfunknetzen hängen und bei schlechter Absicherung Teil größerer Angriffsflächen werden können.

Artikel 3.3 e betrifft den Schutz personenbezogener Daten und der Privatsphäre. Das ist bei Smart-Home-Hardware besonders naheliegend: Sensoren, Mikrofone, Kameras, Bewegungsdaten, Anwesenheitsmuster oder Nutzerkonten verraten mehr über einen Haushalt, als vielen beim Kauf bewusst ist. Der Rechtsrahmen zwingt Hersteller nicht dazu, jedes Detail öffentlich in einfache Kaufberatung zu übersetzen. Er verschiebt aber die Erwartung: Datenschutz und Sicherheit gehören zur Konformität des Produkts, nicht nur in die Datenschutzerklärung einer App.

Artikel 3.3 f adressiert Schutz vor Betrug. Das klingt im Smart Home zunächst weiter weg, ist aber bei vernetzten Produkten mit Konten, Zahlungsfunktionen, Fernzugriff, Abos oder Identitätsdaten relevant. Wo Geräte Authentifizierung, Transaktionen oder Kontoänderungen unterstützen, können schwache Schutzmechanismen direkte finanzielle oder identitätsbezogene Folgen haben.

Welche Geräte betroffen sein können

Die Anforderungen richten sich nicht nur an klassische Router. Betroffen sein können viele internetfähige Funkgeräte und Geräte, die über Funk personenbezogene Daten verarbeiten oder bestimmte Transaktionsfunktionen unterstützen. In der Praxis gehören dazu je nach Ausgestaltung etwa WLAN-Geräte, Bluetooth-Produkte, Wearables, Babyphone, smarte Kameras, Alarmsysteme, Smart-TVs, vernetzte Spielzeuge, Smart-Home-Zentralen oder Unterhaltungselektronik.

Wichtig ist: Die genaue Einordnung hängt vom Produkt und seinen Funktionen ab. Ein einfacher Funksensor ohne Internetbezug ist anders zu bewerten als eine Kamera mit Cloudspeicher und Nutzerkonto. Für Hersteller, Importeure und Händler wird deshalb die Produktanalyse zentraler. Sie müssen verstehen, welche Funktechnik, welche Datenflüsse, welche Software und welche Dienste das Gerät tatsächlich nutzt.

RED ist nicht dasselbe wie der Cyber Resilience Act

Die RED-Cybersecurity-Regeln werden leicht mit dem Cyber Resilience Act verwechselt. Beide zielen auf sicherere digitale Produkte, aber sie haben unterschiedliche Rollen. Die RED ist ein sektorspezifischer Rahmen für Funkanlagen. Ihr Cybersicherheitshebel betrifft bestimmte Risikobereiche vernetzter Funkgeräte und ist bereits seit August 2025 praktisch relevant.

Der Cyber Resilience Act ist breiter angelegt. Er adressiert Produkte mit digitalen Elementen über ihren Lebenszyklus, einschließlich Schwachstellenmanagement, Sicherheitsupdates, Konformität und Herstellerpflichten. Viele Smart-Home-Produkte können künftig unter beide Welten fallen: heute beziehungsweise bereits jetzt unter RED-Aspekte, später umfassender unter den CRA. Für Leser ist die Faustregel hilfreich: RED fragt stärker aus der Perspektive des Funkprodukts und seiner Netz-, Daten- und Betrugsrisiken; der CRA betrachtet die digitale Produktsicherheit horizontal über Hardware und Software hinweg.

Warum Sicherheitslabels das Problem nicht allein lösen

Daneben entstehen freiwillige oder verbrauchernahe Sicherheitskennzeichnungen, etwa in den USA mit dem Cyber Trust Mark. Solche Labels können beim Kauf helfen, wenn sie verständlich erklären, welche Kriterien geprüft wurden, wie lange Informationen gelten und wo Updates oder Schwachstellenmeldungen dokumentiert sind. Sie ersetzen aber keine verbindlichen Produktanforderungen. Ein Label ist Orientierung; ein Rechtsrahmen wie RED oder CRA ist Compliance-Pflicht.

Für Käufer ist gerade diese Unterscheidung wichtig. Ein Produkt kann ein Label tragen, bestimmte RED-Anforderungen erfüllen und später zusätzlich unter den CRA fallen. Das klingt kompliziert, spiegelt aber die Realität vernetzter Geräte: Sicherheit besteht aus Funkkonformität, Softwarepflege, Datenschutz, verständlicher Information, Updateprozessen und Marktaufsicht. Kein einzelnes Instrument deckt alles perfekt ab.

Was Hersteller und Importeure jetzt lernen müssen

Für Hersteller bedeutet die RED-Erweiterung, dass Cybersicherheit früher in die Produktentwicklung rückt. Sie müssen Risiken systematisch betrachten, technische Schutzmaßnahmen dokumentieren und Konformität plausibel nachweisen. Das betrifft nicht nur große Marken. Gerade im Smart-Home-Markt kommen viele Geräte über White-Label-Produktion, Importeure oder Handelsmarken nach Europa. Wenn Firmware, App, Cloud-Dienst und Hardware aus unterschiedlichen Lieferketten stammen, wird Verantwortlichkeit schnell unübersichtlich.

Importeure und Händler können sich deshalb weniger darauf verlassen, dass ein Gerät schon irgendwie CE-konform sein wird. Sie müssen genauer prüfen, ob die notwendigen Nachweise und technischen Unterlagen vorhanden sind. Das kann den Markt verändern: Billige Produkte ohne nachvollziehbaren Sicherheitsprozess werden unattraktiver, während Hersteller mit klarer Update- und Schwachstellenpolitik einen Vorteil bekommen.

Was Käuferinnen und Käufer daraus ableiten können

Für Verbraucher wird die RED nicht automatisch als sichtbares Regal-Schild auftauchen. Trotzdem verändert sie, welche Fragen beim Kauf sinnvoll sind. Bekommt das Gerät Sicherheitsupdates? Gibt es eine klare Supportdauer? Funktioniert es lokal oder nur über eine Cloud? Welche Daten verarbeitet es? Gibt es Zwei-Faktor-Schutz für Konten? Wie einfach lässt sich Fernzugriff abschalten? Und wer ist in Europa verantwortlich, wenn Sicherheitsprobleme auftreten?

Besonders bei Geräten, die lange im Haus bleiben, lohnt sich diese Prüfung. Router, Kameras, Alarmsysteme, Smart-Home-Zentralen, Türschlösser oder vernetzte Haushaltsgeräte altern nicht nur technisch. Sie altern sicherheitlich, wenn Firmware und Cloud-Anbindung nicht gepflegt werden. Die RED macht daraus kein perfektes Kaufversprechen, aber sie verstärkt den Druck, solche Fragen in Produktqualität und Marktaufsicht einzubauen.

Grenzen und offene Punkte

Regulierung verhindert keine Schwachstellen. Auch ein formal konformes Produkt kann falsch konfiguriert, zu lange ungepatcht oder in ein unsicheres Heimnetz eingebunden werden. Außerdem hängt viel von harmonisierten Normen, Prüfverfahren, Dokumentation und Marktüberwachung ab. Wenn Anforderungen nur auf dem Papier erfüllt werden, verbessert sich die reale Sicherheit wenig.

Offen bleibt auch, wie verständlich Hersteller Sicherheitsinformationen bereitstellen. Für normale Nutzer helfen keine kryptischen PDF-Pakete. Wertvoll wären klare Angaben zu Updatezeitraum, lokalen Funktionen, Cloud-Abhängigkeiten, Meldewegen für Schwachstellen und Datenschutzfolgen. Genau hier können Labels, Kaufberatung und unabhängige Tests die Pflichtregeln ergänzen.

Warum das dauerhaft relevant ist

Die RED-Cybersecurity-Anforderungen sind dauerhaft relevant, weil sie einen Übergang markieren. Vernetzte Alltagsgeräte werden nicht mehr nur als praktische Gadgets behandelt, sondern als Teil digitaler Infrastruktur im Haushalt. Wer ein Funkgerät verkauft, verkauft oft auch Netzwerkzugang, Datenverarbeitung und Kontoanbindung. Damit steigt die Verantwortung.

Für TechZeitgeist-Leser ist die wichtigste Einordnung: Die Sicherheitswende bei Smart-Home-Hardware kommt nicht aus einem einzigen Gesetz und nicht an einem einzigen Stichtag. Sie entsteht aus überlappenden Schichten: RED für vernetzte Funkgeräte, CRA für digitale Produkte über den Lebenszyklus, Standards wie ETSI EN 303 645 für technische Mindestpraktiken und Labels für verständlichere Kaufentscheidungen. Wer Router, Kameras, Wearables oder Smart-Home-Zentralen bewertet, sollte diese Schichten zusammendenken. Dann wird Regulierung nicht zur Bürokratiegeschichte, sondern zu einer praktischen Frage: Welche Geräte bleiben über Jahre sicher genug, um im Haushalt dauerhaft Vertrauen zu verdienen?

Quellen

- Delegierte Verordnung (EU) 2022/30 zur Radio Equipment Directive

- Europäische Kommission: Radio Equipment Directive

- SGS: RED cybersecurity requirements mandatory on 1 August 2025

- ETSI EN 303 645: Cyber Security for Consumer Internet of Things

Hinweis: Für diesen Artikel wurden KI-gestützte Recherche- und Editierwerkzeuge verwendet. Der Inhalt wurde menschlich redaktionell geprüft. Stand: 29.04.2026.