Tutorials

Tutorials

So richtest du sicheren Fernzugriff auf deinen PC ein – Schritt‑für‑Schritt

Wer von unterwegs auf den eigenen Rechner zugreifen möchte, braucht eine sichere Lösung. Diese Anleitung zeigt,…

Thema

Alle Beiträge zu diesem Thema auf einen Blick.

Tutorials

Tutorials

Wer von unterwegs auf den eigenen Rechner zugreifen möchte, braucht eine sichere Lösung. Diese Anleitung zeigt,…

IT Security

IT Security

Shadow AI ist die unsanktionierte Nutzung externer KI‑Dienste durch Mitarbeitende. Sie erzeugt verdeckte Datenflüsse, die sensible…

IT Security

IT Security

Europa steht vor einer konkreten Herausforderung: Es fehlen qualifizierte IT‑Sicherheitskräfte, und Unternehmen sowie Behörden spüren die…

IT Security

IT Security

Cybersecurity 2026 steht für eine Phase, in der Angreifer schneller, automatisierter und vielfach zielgerichteter vorgehen. Dieser…

IT Security

IT Security

Batteriespeicher Cybersecurity ist heute kein Nischenthema mehr: Immer mehr Speicheranlagen sind digital verbunden und können bei…

IT Security

IT Security

Viele Menschen nutzen Dienste, die automatisch prüfen, ob E‑Mail‑Adressen oder Zugangsdaten in geleakten Datensätzen auftauchen. Mit…

Tutorials

Tutorials

Viele tragen persönliche oder geschäftliche Daten auf einem USB‑Stick oder einer externen Festplatte. Diese Anleitung zeigt,…

IT Security

IT Security

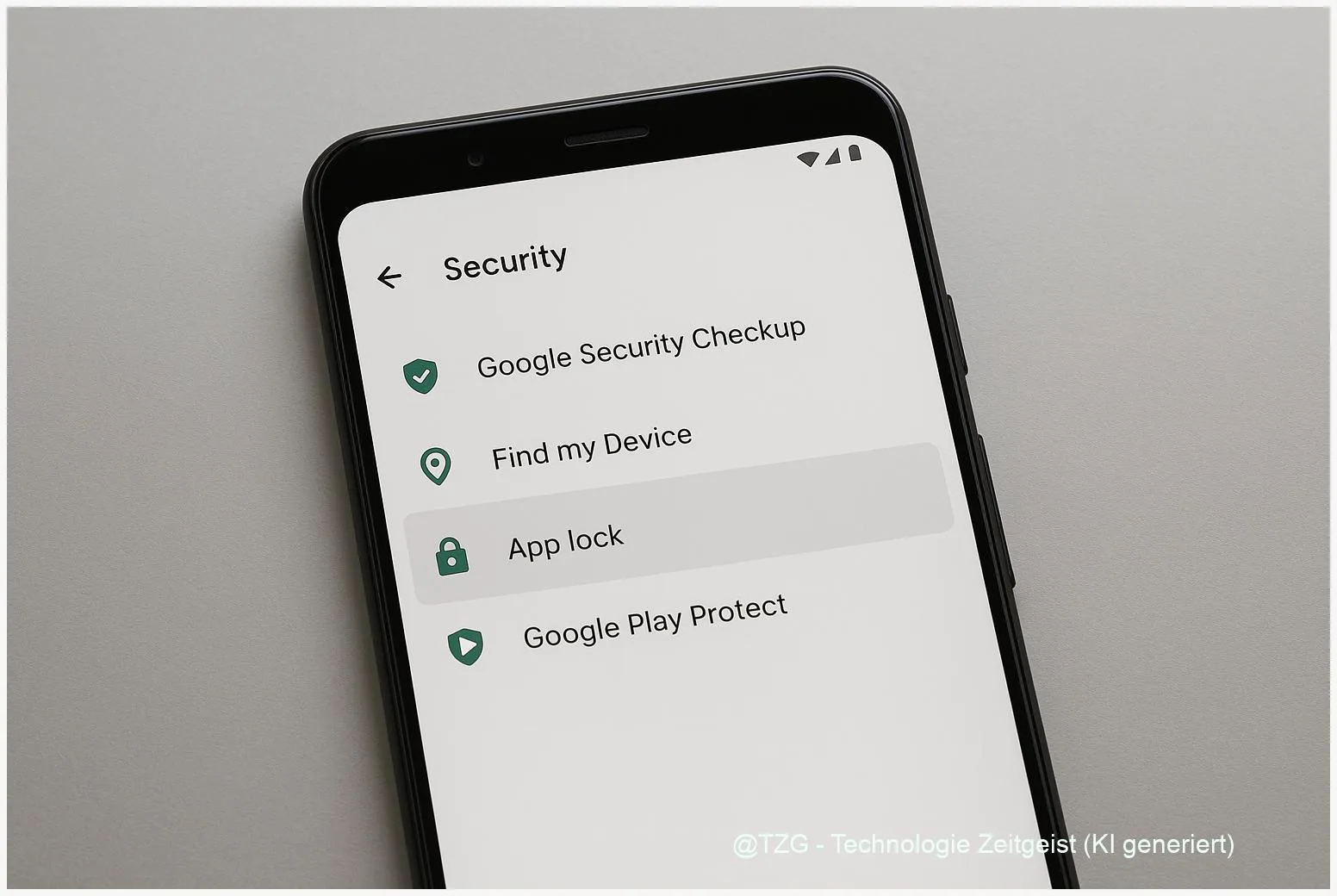

Android 17 bringt Berichten zufolge erstmals ein natives App Lock, das es erlaubt, einzelne Anwendungen direkt…

Tutorials

Tutorials

Viele Haushalte nutzen heute vernetzte Lampen, Thermostate und Lautsprecher. Wer sein Smart Home sichern möchte, trennt…

IT Security

IT Security

Agentic Browsing bezeichnet Browser‑Funktionen, bei denen künstliche Intelligenz als autonomer Agent Webseiten selbstständig durchsucht, Formulare ausfüllt…

Tutorials

Tutorials

Wer Zuhause sichere Fernzugriffe und mehr Privatsphäre im Heimnetz will, kann mit einer Router‑VPN-Lösung viel erreichen.…

IT Security

IT Security

Immer häufiger nutzen Angreifer Künstliche Intelligenz, um Schwachstellen auszunutzen oder neue Sicherheitslücken zu schaffen. Dieses Stück…

IT Security

IT Security

KI-Sicherheit ist heute ein technisches und organisatorisches Gestaltungsfeld: Systeme müssen vor Angriffen auf Code, Modelle und…

IT Security

IT Security

Proton Sheets ist eine Tabellenkalkulation mit dem Fokus auf Datenschutz und End‑to‑End‑Verschlüsselung. Als Teil der Proton…

IT Security

IT Security

Cybersicherheit Solaranlagen ist heute kein Fachthema mehr, sondern betrifft Eigentümerinnen, Installateure und Betreiber gleichermaßen. Dieses Abstract…