Tutorials

Tutorials

Mein Gerät finden/Wo ist? einrichten: Handy orten, sperren, löschen

Handy verlegt, verloren oder gestohlen? Wenn du Mein Gerät finden einrichten (Android) und „Wo ist?“ (iPhone) vorher…

Thema

Alle Beiträge zu diesem Thema auf einen Blick.

Tutorials

Tutorials

Handy verlegt, verloren oder gestohlen? Wenn du Mein Gerät finden einrichten (Android) und „Wo ist?“ (iPhone) vorher…

Tutorials

Tutorials

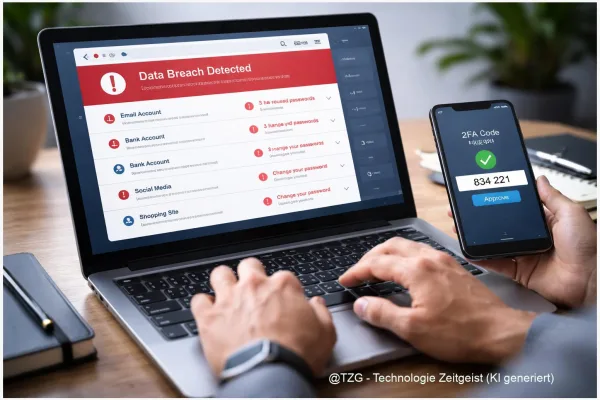

Ein geknacktes Passwort reicht oft aus, um E‑Mails, Cloud‑Fotos oder gespeicherte Zahlungsmittel zu übernehmen. Wenn du…

Tutorials

Tutorials

Du willst geleakte Passwörter prüfen, ohne dich in Technik-Details zu verlieren? Genau das ist sinnvoll, denn…

Tutorials

Tutorials

Ein Passwort hier, ein zweites dort, und am Ende sind es doch wieder dieselben zwei Kombinationen:…

Tutorials

Tutorials

Wenn du dich bei Shops, Apps oder Newslettern anmeldest, landet deine echte Adresse oft früher oder…

Tutorials

Tutorials

Öffentliches WLAN im Café, Hotel oder Zug ist praktisch, aber nicht immer vertrauenswürdig. Mit einem VPN…

IT Security

IT Security

Solaranlage Cybersicherheit betrifft heute nicht nur große Anlagen: Wechselrichter, Heimspeicher und Energie‑Management‑Systeme sind oft online und…

Tutorials

Tutorials

Wenn du dein WLAN Passwort ändern willst, geht es fast immer um zwei Dinge: Sicherheit und Ordnung.…

Tutorials

Tutorials

Besuch ist da, aber du willst dein Heimnetz nicht öffnen? Ein Gast-WLAN einrichten sorgt dafür, dass…

IT Security

IT Security

KI‑Agenten können auf E‑Mail und Kalender zugreifen und damit Zeit sparen, bergen aber zugleich Risiken für…

Tutorials

Tutorials

Passwörter sind lästig, werden wiederverwendet und landen leider immer wieder in Datenlecks. Wenn du Passkeys einrichten…

Tutorials

Tutorials

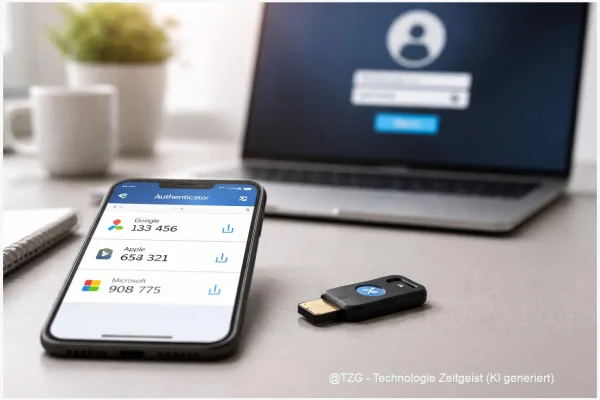

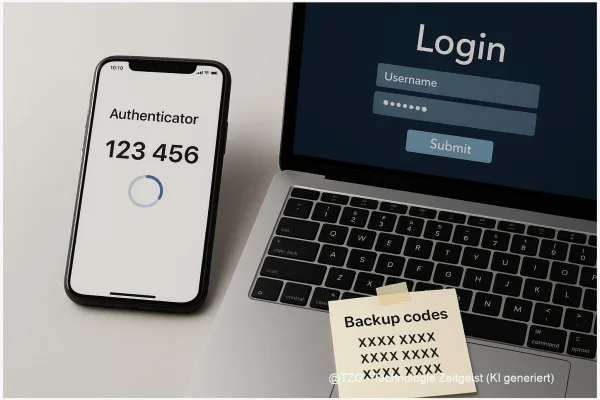

Ein Passwort allein reicht oft nicht mehr, weil es gestohlen, erraten oder in Datenlecks gefunden werden…

IT Security

IT Security

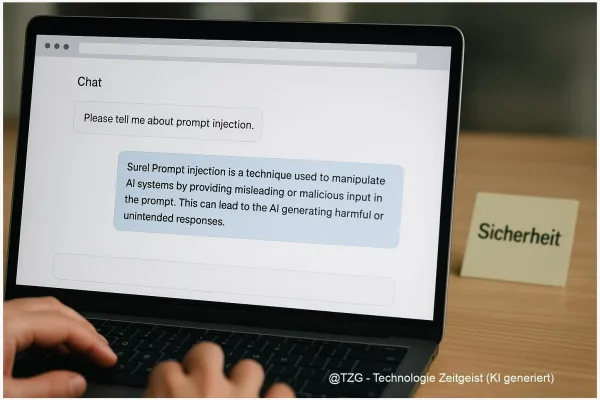

Prompt Injection ist eine Angriffsform, bei der manipulierte Texte die Anweisungen und den Kontext eines KI‑Systems…

IT Security

IT Security

Browserbasierte KI‑Assistenten sind praktisch, aber ein Angriffsvektor namens prompt injection kann ihre Antworten manipulieren. Dieser Text…

IT Security

IT Security

Prompt Injection bleibt eine der beständigsten Sicherheitsherausforderungen für KI-Browser und KI-Agenten. In einfachen Worten geht es…