Smartphones, Notebooks und Wearables sind längst keine reinen Kommunikationsgeräte mehr. Sie entsperren Bank-Apps, speichern Passkeys, öffnen Wallets, schützen Gesundheitsdaten und entscheiden darüber, ob ein gestohlenes Gerät lesbar bleibt oder nicht. Genau deshalb reicht es nicht, Passwörter und Schlüssel einfach irgendwo im Betriebssystem abzulegen. Moderne Geräte brauchen einen besonders geschützten Ort, der auch dann noch Widerstand leistet, wenn normale Software angegriffen wird.

Warum ist das Thema relevant?

Hier kommen Begriffe wie Secure Enclave, TPM, Secure Element oder Trusted Execution Environment ins Spiel. Sie klingen ähnlich, meinen aber nicht dasselbe. Gemeinsam ist ihnen: Sie sollen als Vertrauensanker dienen. Ein solcher Vertrauensanker speichert kryptografische Geheimnisse, prüft Startketten, gibt Schlüssel nur unter Bedingungen frei und trennt sensible Operationen vom normalen App-Alltag. Für Nutzer ist das unsichtbar, aber entscheidend für Face ID, Fingerabdruck-Entsperrung, Geräteverschlüsselung, Passkeys und Bezahlen mit dem Smartphone.

Was ist eine Secure Enclave?

Eine Secure Enclave ist ein stark isolierter Sicherheitsbereich innerhalb eines Geräts. Bei Apple bezeichnet der Begriff einen eigenen Sicherheitsprozessor beziehungsweise eine Sicherheitsarchitektur, die Schlüsselmaterial, biometrische Datenverarbeitung und kryptografische Operationen vom Hauptprozessor abschirmt. Die Grundidee ist einfach: Die besonders wertvollen Geheimnisse liegen nicht im normalen Arbeitsspeicher, wo jede erfolgreiche Malware theoretisch danach suchen könnte, sondern in einem Bereich mit eigener Firmware, eigenen Schutzmechanismen und streng kontrollierter Kommunikation.

Wichtig ist die sprachliche Präzision: Secure Enclave ist kein allgemeiner Standardname für jede Sicherheitslösung. Andere Plattformen nutzen andere Bausteine, etwa TPMs in PCs, Secure Elements in Zahlungssystemen oder TEEs auf ARM-basierten Geräten. Im Alltag erfüllen sie verwandte Aufgaben, unterscheiden sich aber bei Architektur, Zertifizierung, Schnittstellen und Verantwortung. Wer sie gleichsetzt, verwischt genau die Details, die für Sicherheit wichtig sind.

Wie funktioniert Hardware-Sicherheit grundsätzlich?

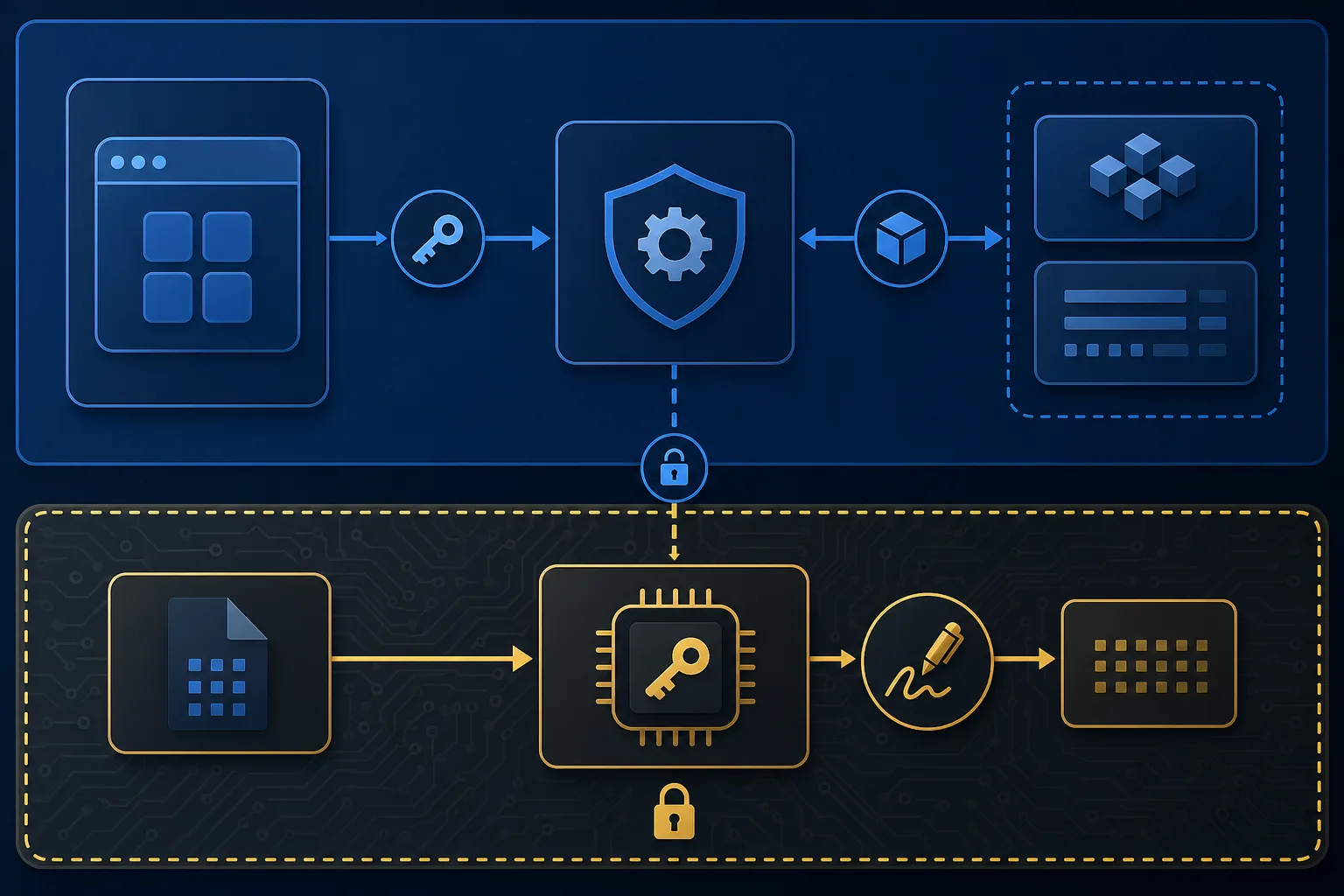

Der Kern ist Trennung. Eine App darf nicht direkt an den geheimen Schlüssel. Sie bittet das Betriebssystem um eine kryptografische Operation, etwa eine Signatur. Das Betriebssystem reicht diese Anfrage an den geschützten Sicherheitsbereich weiter. Dort wird geprüft, ob die Bedingungen passen: Ist das Gerät entsperrt? Ist der Nutzer authentifiziert? Ist die Firmware unverändert? Darf dieser Schlüssel überhaupt für diese Operation verwendet werden? Erst dann wird das Ergebnis zurückgegeben. Der Schlüssel selbst verlässt den Sicherheitsbereich idealerweise nicht.

Dazu kommt die sogenannte Chain of Trust. Beim Start eines Geräts prüft eine Stufe die nächste: Boot-ROM, Bootloader, Firmware, Betriebssystem. Wenn eine Stufe nicht vertrauenswürdig signiert ist, kann der Start blockiert oder ein eingeschränkter Modus aktiviert werden. TPMs sind im PC-Umfeld besonders stark mit solchen Integritätsmessungen verknüpft. Sie können Zustände des Systems messen und Schlüssel nur freigeben, wenn diese Messwerte erwartbar sind. Das schützt nicht vor jedem Angriff, erschwert aber Manipulationen unterhalb des Betriebssystems erheblich.

Secure Enclave, TPM, Secure Element und TEE: die Unterschiede

Ein TPM, also Trusted Platform Module, ist ein standardisierter Sicherheitsbaustein, der vor allem in PCs und Servern verbreitet ist. Er speichert Schlüssel, unterstützt sichere Zufallszahlen, misst Startzustände und hilft bei Geräteverschlüsselung. Microsoft nutzt TPMs unter anderem im Kontext von Windows-Sicherheitsfunktionen wie BitLocker und moderner Geräteintegrität.

Ein Secure Element ist meist stärker auf sehr konkrete Hochsicherheitsanwendungen zugeschnitten, etwa Zahlungskarten, SIM/eSIM, Wallets oder Ausweisdokumente. Es kann physisch und logisch besonders gehärtet sein und folgt oft eigenen Zertifizierungswegen. Eine TEE, etwa auf Basis von ARM TrustZone, ist dagegen ein isolierter Ausführungsbereich innerhalb desselben Prozessors: normale Welt und sichere Welt laufen getrennt, teilen sich aber Hardware. Das ist flexibel, aber nicht automatisch identisch mit einem separaten Sicherheitschip. Eine Secure Enclave kann Elemente dieser Konzepte kombinieren, bleibt aber plattformabhängig.

Was passiert mit biometrischen Daten?

Biometrie ist ein gutes Beispiel, weil hier viele Missverständnisse entstehen. Moderne Systeme speichern in der Regel nicht „das Gesicht“ oder „den Fingerabdruck“ als Foto. Sie erzeugen Templates: mathematische Repräsentationen bestimmter Merkmale. Diese Templates werden geschützt abgelegt und für Vergleiche verwendet. Wenn der Nutzer das Gerät entsperrt, entscheidet der Sicherheitsbereich, ob die lokale Prüfung erfolgreich war. Apps bekommen normalerweise nicht das biometrische Template, sondern nur die Information: Authentifizierung erfolgreich oder nicht.

Trotzdem sollte man keine absolute Sicherheit hineinlesen. Ob und wie biometrische Daten das Gerät verlassen, hängt vom konkreten System, vom Cloud-Backup, von Wiederherstellungsprozessen und von Herstellerentscheidungen ab. Seriöse Erklärungen müssen deshalb zwischen Hardware-Isolation, Betriebssystem-API, Konto-Wiederherstellung und Cloud-Diensten unterscheiden. Ein Sicherheitschip kann sehr viel schützen, aber er kontrolliert nicht automatisch jede organisatorische Schwachstelle drumherum.

Warum Passkeys und Wallets davon profitieren

Passkeys funktionieren kryptografisch. Statt ein Passwort an eine Website zu schicken, erzeugt das Gerät ein Schlüsselpaar. Der öffentliche Schlüssel wird beim Dienst registriert, der private Schlüssel bleibt auf dem Gerät oder in einer geschützten Synchronisationsumgebung. Wenn die Website später eine Anmeldung anfordert, signiert das Gerät eine Herausforderung. Ein Sicherheitsbereich kann dafür sorgen, dass der private Schlüssel nicht auslesbar ist und nur nach lokaler Freigabe genutzt wird.

Ähnlich wichtig ist das bei Wallets, Geräteverschlüsselung und sensiblen App-Funktionen. Ein gestohlenes Notebook mit aktivierter Laufwerksverschlüsselung ist deutlich schwieriger auszulesen, wenn die Schlüssel an TPM-Zustände, PINs oder Geräteintegrität gekoppelt sind. Ein Smartphone kann Zahlungs- oder Ausweisdaten sicherer behandeln, wenn kritische Operationen nicht im normalen App-Speicher stattfinden. Der praktische Nutzen ist also nicht „Magie“, sondern Risikoreduktion durch saubere Schlüsselverwaltung.

Grenzen und Risiken

Hardware-Sicherheit macht Geräte robuster, aber nicht unverwundbar. Phishing bleibt ein Problem: Wenn Nutzer eine Freigabe für den falschen Dienst bestätigen, kann auch ein stark geschützter Schlüssel eine legitime, aber unerwünschte Aktion signieren. Malware kann versuchen, Oberflächen zu manipulieren oder Nutzer zu täuschen. Cloud-Konten können über schwache Wiederherstellungsprozesse kompromittiert werden. Und physische Angriffe durch spezialisierte Labore sind je nach Gerät, Aufwand und Ziel nicht ausgeschlossen.

Auch Implementierungsfehler zählen. Ein Sicherheitschip ist nur so gut wie Firmware, Schnittstellen, Update-Prozess, Zufallszahlengenerator, Richtlinien und Integration ins Betriebssystem. Außerdem gibt es Zielkonflikte: Nutzer wollen Komfort, Gerätehersteller wollen Wiederherstellbarkeit, Unternehmen wollen Verwaltung, Regulierer wollen Nachvollziehbarkeit. Jede Hintertür für Support oder Recovery kann Sicherheit schwächen, wenn sie schlecht gebaut ist.

Was Leser praktisch daraus mitnehmen sollten

Beim Kauf und bei der Einrichtung eines Geräts lohnt sich ein Blick auf drei Dinge: Wird das Gerät noch regelmäßig mit Sicherheitsupdates versorgt? Unterstützt es moderne Schutzfunktionen wie Geräteverschlüsselung, TPM beziehungsweise hardwaregestützte Schlüsselablage und Passkeys? Und sind Konto-Wiederherstellung, PIN, biometrische Freigabe und Zwei-Faktor-Schutz sauber eingerichtet? Der Sicherheitschip allein hilft wenig, wenn das Hauptkonto mit einem schwachen Passwort geschützt ist oder Updates jahrelang ausbleiben.

Für Unternehmen kommt eine zweite Ebene hinzu. Hardware-Vertrauensanker werden erst dann wirklich wertvoll, wenn sie in Geräteverwaltung, Richtlinien, Zertifikate, Zugriffskontrollen und Protokollierung eingebunden sind. Ein TPM kann nachweisen, ob ein Gerät in einem erwartbaren Zustand startet; eine gute Plattformrichtlinie entscheidet dann, ob dieses Gerät auf sensible Daten zugreifen darf. Hardware-Sicherheit ist deshalb kein isoliertes Feature, sondern Teil einer Sicherheitsarchitektur.

Fazit

Eine Secure Enclave und verwandte Sicherheitsbausteine sind die stillen Vertrauensanker moderner Geräte. Sie trennen Geheimnisse vom normalen Software-Alltag, schützen Schlüssel, unterstützen sichere Starts und machen Funktionen wie Biometrie, Passkeys, Wallets und Geräteverschlüsselung praktikabler. Der wichtigste Punkt ist aber die richtige Einordnung: Secure Enclave, TPM, Secure Element und TEE sind verwandt, aber nicht austauschbar.

Für Nutzer bedeutet das: Geräte mit gepflegter Sicherheitsarchitektur, regelmäßigen Updates, starker Bildschirmsperre und sauberer Kontosicherheit sind deutlich besser geschützt als Geräte, die nur mit Marketingbegriffen werben. Hardware-Sicherheit ersetzt keine Updates, keine guten Passkeys und keine Aufmerksamkeit gegenüber Phishing. Sie ist vielmehr die technische Basis, auf der diese Schutzmaßnahmen erst belastbar werden.

Quellen und weiterführende Informationen

- Apple Platform Security: The Secure Enclave (Apple Support)

- Microsoft: Trusted Platform Module overview (Microsoft Learn)

- Trusted Computing Group: TPM Library Specification (Trusted Computing Group)

- Android Developers: Android Keystore system (Android Developers)

Hinweis: Für diesen Artikel wurden KI-gestützte Recherche- und Editierwerkzeuge verwendet. Der Inhalt wurde menschlich redaktionell geprüft. Stand: 30.04.2026.