Die britische Regierung hat ihre Antwort zur Sicherheit vernetzter Unternehmensgeräte veröffentlicht und prüft nun eigene Sicherheitsprinzipien für Geräte in Organisationen. Wie aus der am 8. April 2026 aktualisierten GOV.UK-Veröffentlichung hervorgeht, soll der Fokus damit über klassische Verbraucher-IoT-Produkte hinaus auf Kameras, Drucker, Sensoren, Gateways und ähnliche Connected Devices in Büros, Fabriken und kleinen Unternehmen erweitert werden.

Wichtig ist die Einordnung: Das ist noch kein fertiges neues Gesetz für jedes Unternehmensgerät. Die Regierung beschreibt vielmehr, welche Themen aus der Konsultation hervorgegangen sind und wie ein künftiger, prinzipienbasierter Ansatz aussehen könnte. Für Betreiber ist die Entwicklung trotzdem relevant, weil ausgerechnet unscheinbare Geräte oft dauerhaft im Netzwerk hängen, selten gepatcht werden und im Alltag kaum jemandem gehören.

Warum Unternehmensgeräte anders sind als Verbraucher-IoT

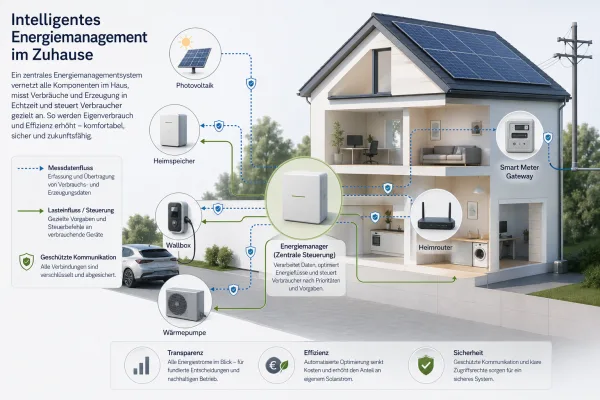

Bei Smart-Home-Geräten geht es meist um Kameras, Lautsprecher, Thermostate oder Haushaltsgeräte. In Unternehmen ist die Landschaft breiter und unübersichtlicher: Netzwerkdrucker, Gebäudesensoren, Zugangssysteme, Industrie-Gateways, Konferenztechnik, IP-Kameras, Kassensysteme oder Spezialgeräte von Dienstleistern teilen sich dieselben Netze wie Laptops und Server. Viele dieser Geräte sehen nicht nach klassischer IT aus, sind aber längst kleine Computer mit Firmware, Benutzerkonten, Cloud-Anbindung und Updatebedarf.

Genau dort setzt die britische Debatte an. Nach der bestehenden Produkt-Sicherheitsregulierung für Verbrauchergeräte will die Regierung ausloten, welche Mindestprinzipien für Enterprise Connected Devices sinnvoll sind. Der GOV.UK-Bericht nennt unter anderem Verantwortlichkeiten über die Lieferkette, sichere Konfiguration, Update- und Schwachstellenprozesse sowie die Frage, wie Anforderungen praxistauglich für unterschiedliche Organisationen bleiben.

Was die Regierung jetzt prüft

Die Antwort auf den Call for Views stellt keinen starren Regelkatalog vor, sondern eine Richtung. Die Regierung will an Prinzipien und einem möglichen Code of Practice arbeiten. Das passt zu einem Markt, in dem ein kleiner Büro-Drucker, eine vernetzte Kamera im Einzelhandel und ein Sensor-Gateway in der Produktion sehr unterschiedliche Risiken haben. Einheitliche Detailpflichten wären schnell entweder zu weich oder für kleinere Betriebe kaum handhabbar.

Aus Sicht von Unternehmen ist vor allem die Lieferkettenfrage entscheidend. Wer ist verantwortlich, wenn ein Gerät über Jahre im Einsatz bleibt: Hersteller, Importeur, Integrator, Managed-Service-Anbieter oder Betreiber? Die Konsultation zeigt, dass diese Rollen bei vernetzten Unternehmensgeräten oft weniger klar sind als bei Verbraucherprodukten. Genau deshalb können Sicherheitslücken lange liegen bleiben.

Praktische Relevanz für kleine Betriebe und Smart Offices

Der große Fehler wäre, das Thema als reine UK-Regulierungsnotiz abzutun. Für viele kleine Unternehmen ist ein vernetzter Drucker oder eine IP-Kamera näher am Alltag als eine abstrakte Cyberstrategie. Wenn Standardpasswörter, unsichere Fernwartung oder abgelaufene Firmware ausgenutzt werden, trifft das nicht nur Konzerne. Auch Praxen, Werkstätten, Kanzleien, Hotels oder kleine Fertigungsbetriebe betreiben Geräte, die selten aktiv überwacht werden.

Die NCSC-Gerätesicherheitsleitlinien unterstreichen deshalb einen simplen Punkt: Organisationen müssen Geräte nicht nur kaufen, sondern auch auswählen, konfigurieren, verwalten und über ihren Lebenszyklus absichern. Für Betreiber heißt das konkret: Inventar führen, Standardzugänge ändern, Remote-Zugriff begrenzen, Updates planen, nicht benötigte Dienste abschalten und Geräte nicht blind ins gleiche Netz wie kritische Systeme hängen.

Was offen bleibt

Noch offen ist, wie verbindlich der britische Ansatz am Ende wird, welche Gerätetypen genau erfasst werden und wie stark kleinere Organisationen entlastet oder unterstützt werden. Ebenfalls heikel bleibt die internationale Dimension: Viele Connected Devices werden global entwickelt, über Zwischenhändler verkauft und von Integratoren eingebaut. Nationale Prinzipien helfen nur dann, wenn sie für Hersteller und Betreiber verständlich, überprüfbar und wirtschaftlich umsetzbar sind.

Trotzdem markiert die Veröffentlichung eine klare Verschiebung. Nach dem Verbraucher-IoT rücken die Geräte in Arbeitsumgebungen stärker in den Blick. Für TechZeitgeist-Leser ist das die eigentliche Nachricht: Cybersicherheit endet nicht am Laptop. Sie beginnt oft bei den unscheinbaren Dingen im Netzwerk, die niemand regelmäßig öffnet, aber alle ständig benutzen.

Quellen

- GOV.UK — Government response to the call for views on enterprise connected device security

- GOV.UK — Product Security and Telecommunications Infrastructure (PSTI) regime collection

- NCSC — Device security guidance

Hinweis: Für diesen Artikel wurden KI-gestützte Recherche- und Editierwerkzeuge verwendet. Der Inhalt wurde menschlich redaktionell geprüft. Stand: 29. April 2026