Tutorials

Tutorials

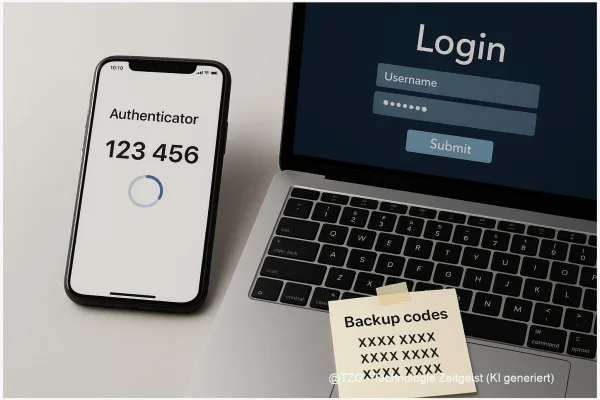

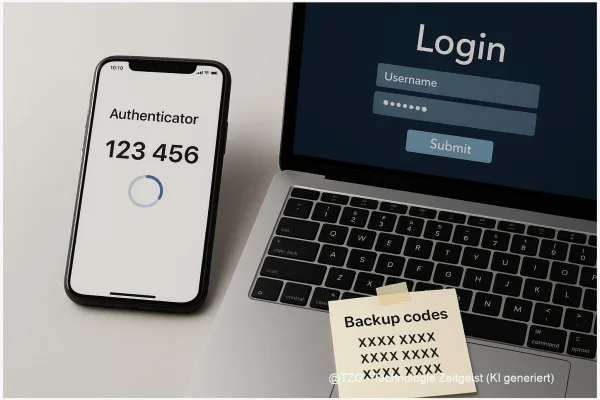

2FA aktivieren: Zwei‑Faktor‑Authentifizierung Schritt für Schritt einrichten

Ein Passwort allein reicht oft nicht mehr, weil es gestohlen, erraten oder in Datenlecks gefunden werden…

Thema

Alle Beiträge zu diesem Thema auf einen Blick.

Tutorials

Tutorials

Ein Passwort allein reicht oft nicht mehr, weil es gestohlen, erraten oder in Datenlecks gefunden werden…

Tutorials

Tutorials

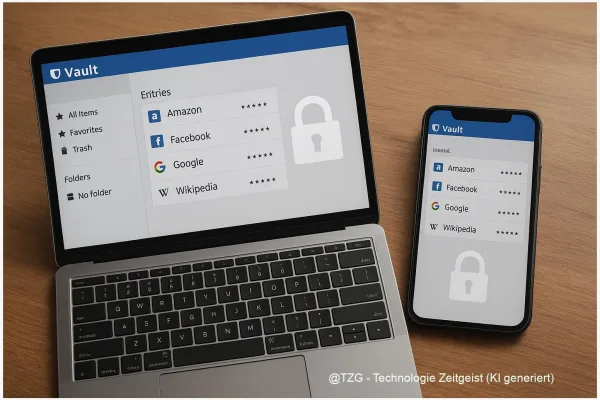

Bitwarden einrichten hilft, Passwörter sicher und geräteübergreifend zu verwalten. Diese Anleitung zeigt, wie Sie ein Bitwarden‑Konto…

Tutorials

Tutorials

Wer von unterwegs auf den eigenen Rechner zugreifen möchte, braucht eine sichere Lösung. Diese Anleitung zeigt,…

IT Security

IT Security

Viele Menschen nutzen Dienste, die automatisch prüfen, ob E‑Mail‑Adressen oder Zugangsdaten in geleakten Datensätzen auftauchen. Mit…

Tutorials

Tutorials

Viele tragen persönliche oder geschäftliche Daten auf einem USB‑Stick oder einer externen Festplatte. Diese Anleitung zeigt,…

IT Security

IT Security

Android 17 bringt Berichten zufolge erstmals ein natives App Lock, das es erlaubt, einzelne Anwendungen direkt…

Tutorials

Tutorials

Wer Zuhause sichere Fernzugriffe und mehr Privatsphäre im Heimnetz will, kann mit einer Router‑VPN-Lösung viel erreichen.…

IT Security

IT Security

Immer häufiger nutzen Angreifer Künstliche Intelligenz, um Schwachstellen auszunutzen oder neue Sicherheitslücken zu schaffen. Dieses Stück…

Internet

Internet

Die besten chrome erweiterungen 2025 erhöhen Produktivität und Komfort im Browser – wenn sie sorgsam ausgewählt…

Tutorials

Tutorials

Diese praktische zweifaktor authentifizierung anleitung zeigt, wie du Konten mit einer zusätzlichen Sicherheitsstufe schützt. Nach dem…

Tutorials

Tutorials

Wer sein Handy verkaufen oder weitergeben will, muss persönliche Daten sicher entfernen. Diese Anleitung zeigt, wie…

IT Security

IT Security

AI-generierter Code Sicherheit steht inzwischen auf der Prioritätenliste von Entwicklerinnen, Teams und IT‑Verantwortlichen. Dieser Text benennt…

IT Security

IT Security

Wer sein Smartphone sperrt, erwartet: private Daten bleiben privat. Trotzdem taucht immer wieder die Frage auf,…

IT Security

IT Security

Vorinstallierte Apps sind auf vielen Geräten fest eingebunden und können private Daten sammeln. Das Thema preinstallierte…

IT Security

IT Security

Prompt-Injection schutzmaßnahmen sind zentral, wenn Anwendungen auf großen Sprachmodellen arbeiten. Dieser Text beschreibt, was Prompt‑Injection bedeutet,…