Die US-Cybersicherheitsbehörde CISA und internationale Partner warnen seit dem 23. April 2026 vor verdeckten Netzwerken aus kompromittierten Routern, IoT- und Smart-Geräten. Laut der gemeinsamen Advisory AA26-113A nutzen China-nexus-Akteure solche Geräte als Tarn- und Angriffs-Infrastruktur. Für Privathaushalte und kleine Büros ist das keine abstrakte Behördenmeldung: Heimrouter, Kameras, NAS-Systeme und Smart-Home-Gateways können Teil größerer Angriffsketten werden, wenn sie ungepatcht oder schlecht abgesichert online stehen.

Das britische National Cyber Security Centre, das die Warnung mitträgt, beschreibt dabei einen Taktikwechsel. Statt nur einzelne Ziele direkt anzugreifen, bauen Angreifer demnach große, dynamische Netzwerke aus bereits kompromittierten Geräten auf. Über diese Infrastruktur lassen sich spätere Zugriffe verschleiern, blockierte Indikatoren schnell ersetzen und Verteidiger in die Irre führen.

Warum gerade Heimrouter und IoT-Geräte interessant sind

Viele vernetzte Geräte stehen dauerhaft am Internet, werden selten aktiv überwacht und erhalten nicht immer zeitnah Updates. Ein Router im Flur, eine ältere Netzwerkkamera oder ein kleines Gateway wirkt im Alltag harmlos. Aus Sicht eines Angreifers ist genau das attraktiv: Das Gerät ist erreichbar, läuft rund um die Uhr und fällt im Datenverkehr weniger auf als ein frisch registrierter Server.

CISA und NCSC richten ihre Hinweise vor allem an Organisationen und Sicherheitsverantwortliche. Trotzdem betrifft die Logik auch private und kleine geschäftliche Umgebungen. Kompromittierte Consumer- oder SOHO-Geräte müssen nicht das Endziel sein. Sie können als Zwischenstation dienen, um Angriffe auf andere Netze glaubwürdiger aussehen zu lassen oder Herkunftsspuren zu verwischen.

Was die Behörden konkret beschreiben

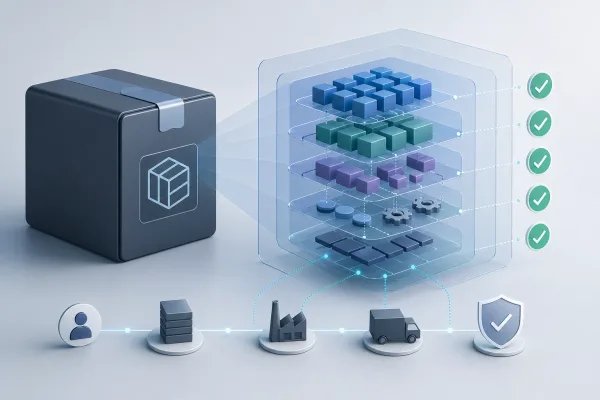

Die Advisory spricht von „covert networks of compromised devices“, also verdeckten Netzwerken kompromittierter Geräte. Genannt werden unter anderem SOHO-Router, Edge-Geräte, IoT- und Smart-Geräte. Wichtig ist die genaue Formulierung: Die Warnung bedeutet nicht, dass jedes Smart Home akut übernommen ist. Sie beschreibt eine Angreiferinfrastruktur, die aus vielen schwach geschützten oder veralteten Geräten bestehen kann.

Für Verteidiger ist das besonders unangenehm, weil solche Netze beweglich sind. Werden einzelne IP-Adressen blockiert, können Angreifer andere kompromittierte Geräte nutzen. Das NCSC nennt diese Dynamik sinngemäß als Problem für klassische Indikatoren: Blocklisten altern schnell, wenn die Infrastruktur ständig wechselt.

Was Nutzer jetzt praktisch tun können

Der wichtigste erste Schritt ist unspektakulär: Router-Firmware prüfen, automatische Updates aktivieren und Standardpasswörter konsequent ersetzen. Wer noch ein altes Gerät nutzt, für das der Hersteller keine Sicherheitsupdates mehr liefert, sollte über einen Austausch nachdenken. Das gilt besonders für Router, Repeater, NAS-Systeme, Kameras, Türsprechanlagen und Smart-Home-Zentralen mit Internetzugang.

Ebenso wichtig ist die Frage, welche Geräte überhaupt von außen erreichbar sein müssen. Portfreigaben, alte Fernwartungszugänge und ungeprüfte Cloud-Funktionen sollten nicht nebenbei weiterlaufen. Für viele Haushalte reicht es, lokale Funktionen im Heimnetz zu nutzen und externe Zugriffe über gut abgesicherte Dienste oder ein aktuelles VPN zu begrenzen.

Warum das mehr ist als ein China-Thema

Die Behörden ordnen die beobachtete Aktivität China-nexus-Akteuren zu. Für Verbraucher ist aber die strukturelle Lehre breiter: Unsichere vernetzte Geräte sind ein Infrastrukturproblem. Ob Angreifer staatlich, kriminell oder opportunistisch handeln, ändert wenig daran, dass lange Updatezyklen, schwache Passwörter und schlecht sichtbare Geräte ein Risiko erzeugen.

Die EFF kritisiert in der parallel laufenden Router-Regulierungsdebatte, reine Produkt- oder Herkunftsverbote könnten das eigentliche Problem verfehlen. Aus Verbrauchersicht ist der Kern tatsächlich konkreter: Geräte brauchen lange Sicherheitsupdates, transparente Supportfristen, sichere Voreinstellungen und einfache Wege, riskante Funktionen abzuschalten.

Abgrenzung zur jüngsten Cisco-Warnung

TechZeitgeist hatte zuletzt über eine CISA-Warnung zu FIRESTARTER und Cisco-Sicherheitsgateways berichtet. Die neue Advisory ist anders gelagert. Diesmal geht es nicht um eine bestimmte Malware auf konkreten Unternehmensprodukten, sondern um eine Infrastruktur-Taktik: kompromittierte Router, IoT- und Edge-Geräte als verdecktes Netz im Hintergrund.

Gerade deshalb ist der Fall für Smart-Home-Nutzer relevant. Ein einzelnes Gerät im Haushalt mag unbedeutend wirken. In der Masse werden solche Geräte aber zu einer Ressource, die Angreifer für Tarnung, Weiterleitung und Persistenz nutzen können. Sicherheit im Smart Home ist damit nicht nur Privatsache, sondern Teil der allgemeinen Netz-Hygiene.

Ausblick

Die Warnung dürfte den Druck auf Hersteller und Regulierer erhöhen. Verbraucher können Updates und sichere Konfigurationen einfordern, aber sie können fehlenden Langzeitsupport nicht selbst reparieren. Je stärker Router, Kameras, Sensoren und Gateways zum digitalen Alltag gehören, desto weniger passt ein Modell, bei dem Sicherheitsupdates nach kurzer Zeit enden.

Für den Moment bleibt die praktische Konsequenz klar: Inventar prüfen, veraltete Geräte aussortieren, Updates aktivieren, unnötige Fernzugriffe schließen und Router nicht als wartungsfreie Möbel behandeln. Das ist keine Garantie gegen professionelle Angriffe, reduziert aber genau die Angriffsfläche, auf der solche verdeckten Netze wachsen.

Quellen

- CISA Advisory AA26-113A: Defending Against China-Nexus Covert Networks of Compromised Devices

- UK NCSC: Defending against China-nexus covert networks of compromised devices

- UK NCSC Executive Summary: Defending against China-nexus covert networks

- EFF: Banning new foreign routers mistargets products, not the real problem

Hinweis: Für diesen Artikel wurden KI-gestützte Recherche- und Editierwerkzeuge verwendet. Der Inhalt wurde menschlich redaktionell geprüft. Stand: 27. April 2026.