A2UI ist ein offenes, deklaratives JSON‑Format, das Agenten ermöglicht, Benutzeroberflächen als strukturierte Daten zu beschreiben, ohne ausführbaren Code zu liefern. Der Nutzen liegt darin, dass Host‑Apps native Widgets aus einem geprüften Komponenten‑Katalog rendern und so Sicherheit und Konsistenz bewahren. Für Entwicklerinnen und Entwickler bedeutet das: Kontrolle über Darstellung und Verhalten bleibt beim Client, während Agenten interaktive Oberflächen vorschlagen können. Diese Balance macht A2UI interessant für sichere, plattformübergreifende Agent‑Integrationen.

Einleitung

Moderne Assistenz‑Agenten können heute deutlich mehr als Texte vorschlagen: Sie erstellen Termine, füllen Formulare und empfehlen Inhalte. Verlässliche, native Bedienoberflächen dafür zu liefern, ist jedoch anspruchsvoll. Externer Code birgt Sicherheitsrisiken; reine Textantworten sind oft zu unhandlich. A2UI adressiert diesen Zielkonflikt mit einem einfachen Grundsatz: Agenten liefern Daten, der Host rendert native Komponenten. Das klingt technisch, hat aber eine konkrete Folge für Nutzerinnen und Nutzer: Interaktive Vorschläge von Agenten wirken vertraut und bleiben sicher, weil kein fremder Skriptcode ausgeführt wird.

In Organisationen stellt das neue Format Fragen zur Governance: Welcher Komponenten‑Katalog ist erlaubt, wie werden Versionen gemanagt, und wie reagiert man, wenn ein Agent fehlerhafte Beschreibungen sendet? Für Produktteams ist A2UI deshalb nicht nur ein neues Dateiformat – es ist ein Architekturprinzip, das Integration, Testing und Monitoring verlangt. Die folgenden Abschnitte erklären die Technik ohne Fachchinesisch, zeigen konkrete Beispiele und benennen, welche Maßnahmen Teams sofort prüfen sollten.

Wie A2UI funktioniert

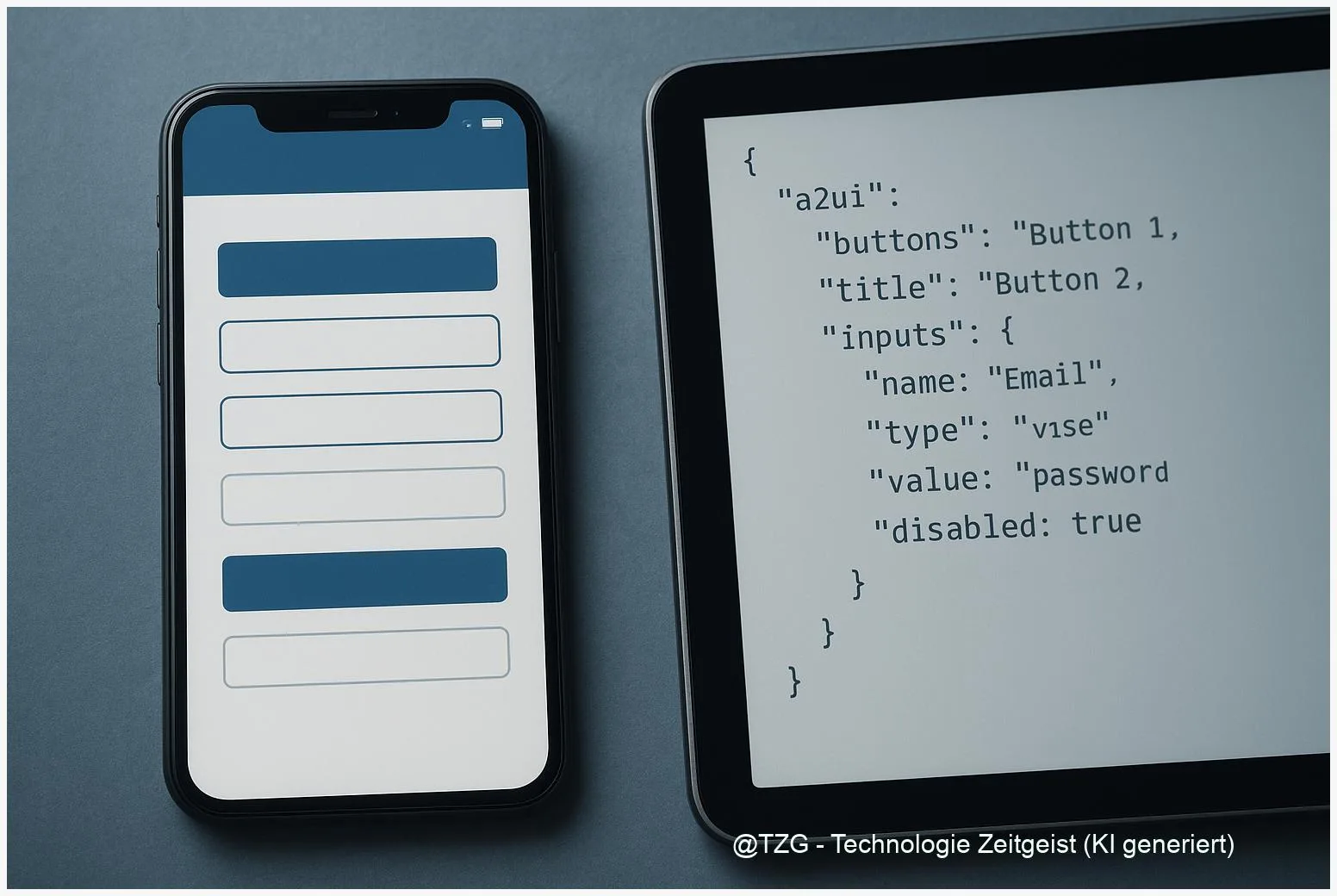

A2UI basiert auf einer klaren Trennung: Agenten erzeugen eine deklarative Beschreibung der gewünschten Oberfläche als JSON‑Payload; der Client interpretiert diese Beschreibung und wählt passende native Widgets aus einem lokal gepflegten Komponenten‑Katalog aus. Kurz gesagt: UI as data, not code. Diese Architektur reduziert das Risiko von Code‑Injection, weil keine ausführbaren Skripte vom Agenten übertragen werden.

Kontrolle bleibt beim Client: nur bekannte Komponenten und geprüfte Attribute werden gerendert.

Technisch enthält eine A2UI‑Payload Angaben zu Layout, sichtbaren Elementen (Buttons, Listen, Formulare), Eingabefeldern und einfachen Interaktionsmustern. Aktionen werden typisiert übertragen (z. B. submit, open_link, choose_option) und nicht als JavaScript‑Snippets. Damit bleibt die Ausführungslogik auf der Host‑Seite, wo Sicherheitsprüfungen, Berechtigungsprüfungen und Telemetrie stattfinden können.

Die A2UI‑Spezifikation ist als Open‑Source‑Projekt lizenziert (Apache‑2.0) und befindet sich im Public‑Preview‑Status v0.8 (Stand 2025). Referenz‑Renderer für Web und mobile Plattformen existieren bereits als Beispiele, darunter Implementierungen für Web‑Frameworks und Flutter. Das hilft beim Einstieg, bedeutet aber auch: produktive Skalierung erfordert eigene Validierungsarbeit.

Eine einfache Tabelle macht die Idee konkret:

| Komponente | Funktion | Beispiel |

|---|---|---|

| Button | Startet typisierte Aktion | “Reservieren” löst submit mit Daten aus |

| Liste | Zeigt Auswahl mit Metadaten | Suchergebnisse mit Bewertungs‑Icons |

| Formular | Erfasst strukturierte Eingaben | Datum, Uhrzeit, Teilnehmer |

Praxisbeispiele aus Alltag und Produkt

Ein typisches Anwendungsbeispiel ist ein Reise‑Assistent: Der Agent schlägt Flüge, Hotels und ein kurzes Buchungsformular vor. Statt HTML oder JavaScript zu liefern, sendet der Agent eine A2UI‑Payload mit einer Liste von Optionen, Bewertungs‑Badges und einem Formular für Nutzerdaten. Die Host‑App rendert das alles mit ihren eigenen Styles und prüft Pflichtfelder, bevor Daten an einen Server gehen. So wirkt die Oberfläche nativer und passt optisch zur App.

In Unternehmenskontexten kann A2UI Abteilungen helfen, Standardprozesse zu automatisieren. Ein HR‑Agent liefert ein standardisiertes Onboarding‑Formular; das Frontend erzwingt vorgegebene Felder und fügt interne Tracking‑Metadaten hinzu. Ein positiver Nebeneffekt: Prüf‑ und Audit‑Prozesse bleiben einfacher, weil die Logik zentral im Host verwaltet wird.

Für Entwicklerinnen reduziert A2UI Aufwand bei Integrationen mit Drittagenten: Statt für jeden Agenten ein eigenes UI‑Mapping zu bauen, kann ein genormter Komponenten‑Katalog verwendet werden. In frühen Tests zeigen Demo‑Projekte, dass sich schnelle Prototypen in wenigen Tagen realisieren lassen, wenn Referenz‑Renderer und Komponenten‑Bibliothek vorhanden sind. Gleichzeitig bleiben Offline‑Fallbacks möglich: Ist die Verbindung zum Agenten schlecht, kann die App eine lokale, konservative Oberfläche zeigen.

Chancen und technologische Risiken

A2UI bietet klare Vorteile: bessere Nutzererfahrung, konsistente Darstellung über Plattformen hinweg und geringeres Risiko durch das Verbot ausführbarer Fremdskripte. Diese Eigenschaften sind für Banken, Behörden und jede App mit hohen Sicherheitsanforderungen besonders nützlich.

Gleichzeitig bleiben Risiken bestehen. Ein zentrales Problem sind fehlerhafte oder böswillige A2UI‑Payloads: Wenn ein Agent falsche Eingabeattribute vorschlägt oder Aktionen falsch typisiert, kann das zu verwirrenden oder fehlerhaften UIs führen. Solche Fehler sind meistens keine klassische Code‑Injection, sie lassen sich aber nutzen, um Nutzer zu täuschen oder um unerwünschte Abläufe auszulösen.

Ein weiteres Risiko ist die Halluzination von Sprachmodellen: LLMs können plausible, aber falsche UI‑Beschreibungen erzeugen. Deshalb empfehlen Expertinnen und Experten, A2UI‑Payloads nicht blind zu übernehmen, sondern sie gegen Regeln und Referenzmustern zu validieren. Ebenfalls relevant ist Versionierung: Komponenten können sich ändern, Clients müssen ältere Payloads erkennen und sicher handhaben.

Aus technischer Sicht ist Latenz ein praktisches Thema. Weil Agenten UI‑Updates per Netzwerk liefern, kann die Roundtrip‑Zeit spürbar werden, etwa bei interaktiven Formularen. Strategien wie progressive Rendering, Caching und lokale Fallback‑UIs mildern das Problem, erfordern aber zusätzliche Architekturarbeit.

Blick nach vorn und sinnvolle Schritte

Für Teams, die A2UI ausprobieren wollen, bietet sich ein schrittweiser Pfad an: Zunächst ein lokaler Proof‑of‑Concept mit der Referenz‑Demo, danach ein geprüftes Komponenten‑Set und Monitoring. Kurze Tests zeigen oft rasch, welche Komponenten in der eigenen App gebraucht werden und welche Interaktionsmuster besondere Aufmerksamkeit verlangen.

Governance ist zentral: Dokumentierte Regeln für erlaubte Komponenten und Attribute reduzieren Risiken. Technisch sinnvoll sind automatisierte Tests, Fuzzing‑Szenarien für A2UI‑Payloads sowie Metriken, die falsche oder unerwartete Payload‑Formen melden. Bei Cloud‑Anbietern lassen sich bereits heute Tool‑Governance‑Mechanismen nutzen, damit Agenten‑Berechtigungen und Tool‑Registrierungen kontrolliert werden.

Auf strategischer Ebene empfiehlt sich Offenheit gegenüber mehreren Spezifikationen: A2UI konkurriert nicht allein mit bestehenden Ansätzen, sondern koexistiert mit anderen Protokollen und proprietären APIs. Flexible Adapter‑Schichten erlauben späteres Nachrüsten und vereinfachen den Wechsel, falls sich ein Standard durchsetzt.

Wichtig für Produktverantwortliche: Nutzer‑Kontrolle bewahren. Selbst wenn ein Agent komplexe UIs vorschlägt, sollten Endnutzerinnen immer nachvollziehen können, welche Aktion ausgeführt wird und welche Daten verwendet werden. Transparente UI‑Prüfpfade stärken Vertrauen.

Fazit

A2UI ist ein pragmatischer Versuch, das Problem sicherer Agent‑UIs zu lösen: Es trennt Beschreibung von Ausführung, erlaubt native Darstellung durch geprüfte Komponenten und reduziert damit viele typische Risiken von Drittcode. Praktisch verlangt das Format jedoch Arbeit an Governance, Tests und Fallbacks. Für Produktteams lohnt sich ein gestaffeltes Vorgehen: kleine Proof‑of‑Concepts, klar definierte Komponenten‑Kataloge und Monitoring. So lassen sich die Vorteile nativer, agentgestützter Oberflächen nutzen, ohne Sicherheitskontrollen aufzugeben.

Schreibe einen Kommentar