Kategorie: IT Security

Artikel rund um das Thema IT – Security. Von alltäglichen Tipps bis zu Sicherheitshinweisen.

-

Drohnen über der Stadt: Wie Polizei sie sicher und rechtlich korrekt einsetzen kann

Zuletzt aktualisiert: 2025-08-31 Polizei Drohnen Einsatz Stadt, Drohnen Datenschutz Deutschland und Luftrecht LuftVO Drohne sind längst keine Nischenthemen mehr. In vielen Metropolen wird diskutiert, ob

KI-gestützte Ransomware über npm: Wie Nx gekapert wurde – und was jetzt zählt

Analyse der Nx-Lieferkettenattacke: KI-CLIs als Steigbügel für Credential-Diebstahl, neue IoCs und umsetzbare Gegenmaßnahmen Zuletzt aktualisiert: 8/29/2025 Kurzfassung 29-08-2025 – Was macht KI-gestützte Ransomware im Nx-Fall

Cybercrime vs. Claude: Wie Angreifer LLMs ausnutzen – und was jetzt hilft

2025-08-27T00:00:00+00:00 – Was sind aktuelle Belege für den Missbrauch von Claude? Verifizierte Vorfälle, Sicherheitsreports und Produktänderungen zeigen: Kriminelle testen Prompt-Angriffe, API-Missbrauch und Automatisierung via Integrationen.

Quantencomputer, Medizin und Kryptografie: Warum Sie jetzt hinschauen sollten

2025-08-12T00:00:00+02:00 Was können Quantencomputer heute wirklich? Kurzantwort: Für bestimmte Simulationen zeigen neuere Berichte nachweisliche Beschleunigungen, gleichzeitig droht durch Quantenangriffe auf klassische Public-Key‑Kryptografie ein echter Handlungsbedarf.

QUBE erklärt: Wie Quantenzufallszahlen sichere Satelliten-Kommunikation ermöglichen

Wie funktioniert das QUBE-System zur sicheren Satellitenkommunikation? QUBE sendet Quantenzufallszahlen an Bodenstationen, ermöglicht die Generierung von Quantenschlüsseln und setzt dabei auf quantenphysikalische Prinzipien. Erfahren Sie,

KI-Agenten im Cybersecurity-Einsatz: Schutzschild oder Sicherheitsrisiko?

Wie verändern KI-Agenten die Cybersicherheit? KI-Agenten erkennen Bedrohungen automatisiert und reagieren in Echtzeit, doch ihre Fehleranfälligkeit birgt Risiken. Der Artikel fasst Fakten, Technologien und Bedenken

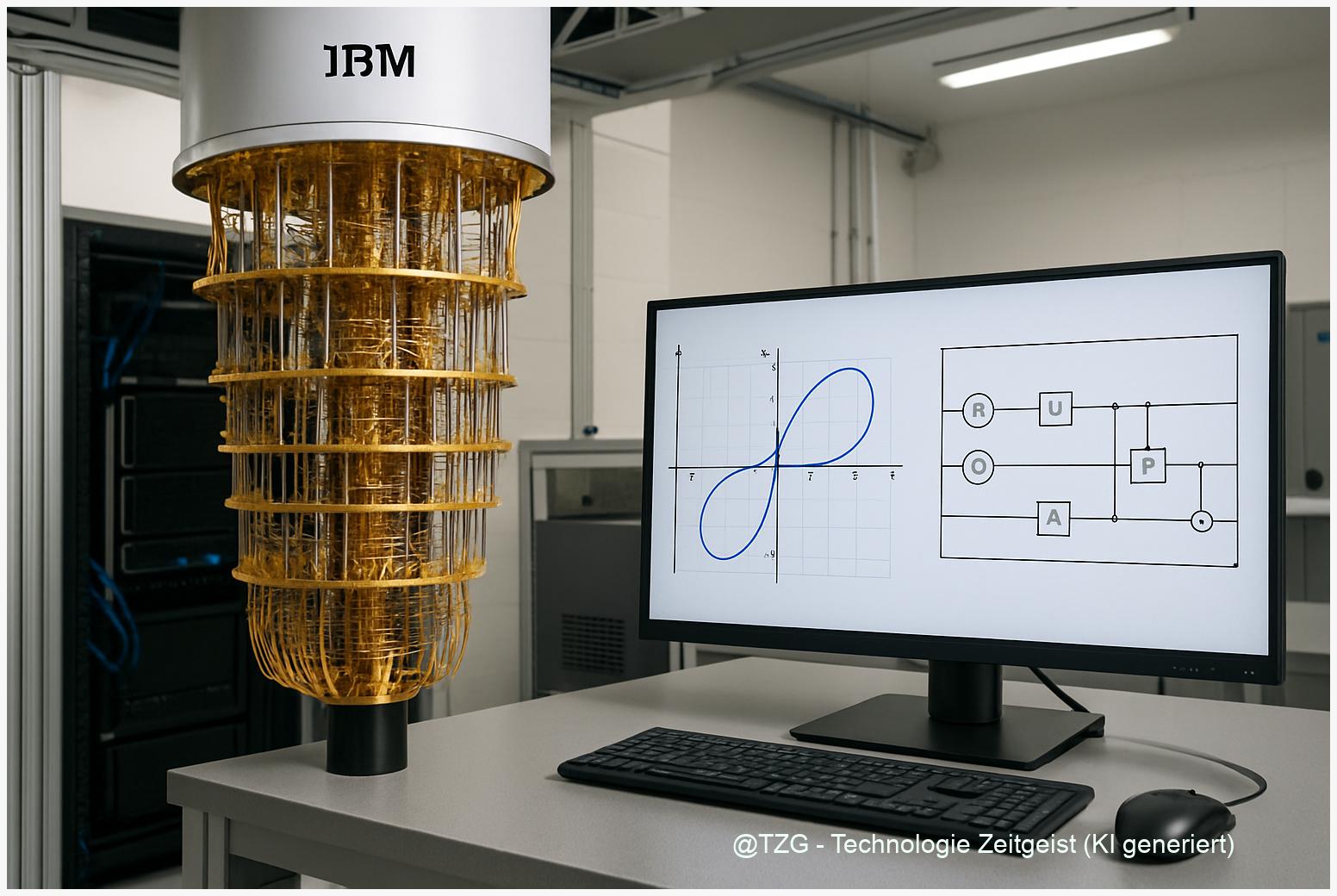

IBM knackt mit Quantenchip erstmals reale Verschlüsselung – sind klassische Keys am Ende?

Erstmals haben Forscher mit IBMs 133‑Qubit-Torino-Chip eine elliptische Kurve auf echter Hardware geknackt. Der Artikel klärt, wie das möglich wurde, welche Hürden bestanden und was

Microsoft-Server im Fadenkreuz: Wie eine Zero-Day-Lücke Firmen weltweit bedroht

Eine aktuelle Zero-Day-Lücke in Microsoft-Servern betrifft über hundert Unternehmen weltweit. Der Artikel erklärt die Entdeckung, die betroffenen Systeme, Angriffswege und mögliche Auswirkungen. Er beleuchtet, welche

Abschalten auf Knopfdruck: Wie Russlands Handy-Internet zur geopolitischen Waffe wird

Russland drosselt und kappt mobilfunkbasiertes Internet gezielt – ein Warnsignal für digitale Abhängigkeiten. Der Artikel analysiert politische Motive, technische Methoden und gesellschaftliche Folgen, zeigt globale

KI und Cybercrime in Asien: Wie smarte Angriffe neue Sicherheitsgrenzen sprengen

Künstliche Intelligenz verändert die Cyberkriminalität in Asien grundlegend. Der Artikel analysiert, wie Cyberkriminelle KI nutzen, betroffene Branchen reagieren und warum neue Angriffsarten sowie gesellschaftliche Folgen

Deepfakes erkennen: So entlarven Sie KI-Fakes – die wichtigsten Hinweise von Experten

Mit KI-generierten Fakes wächst die Gefahr von Desinformation rasant. Anhand von praktischen Hinweisen und wissenschaftlicher Expertise zeigt dieser Artikel, wie Sie KI-Bilder und Deepfake-Videos selbst

IT‑Security 2025: Neue Schwachstellen bei GitLab und Apple – Warum Cybersicherheit mehr denn je zählt

In den letzten Monaten haben schwerwiegende Sicherheitslücken bei namhaften IT-Plattformen wie GitLab und den Betriebssystemen von Apple erneut verdeutlicht, wie dynamisch und komplex das Feld

IT-Security: Die unterschätzte Gefahr durch Schwachstellen in Google Chrome

Die digitale Welt lebt von ständiger Veränderung, aber manchmal verbergen sich in diesen Veränderungen echte Gefahren: Jüngst wurden in Google Chrome mehrere kritische Schwachstellen entdeckt,

IT-Security 2025: Pixel Patchday deckt kritische Schwachstellen auf – Wie sicher sind unsere Smartphones?

Die zunehmende Vernetzung unseres Alltags durch digitale Geräte rückt das Thema IT-Security immer stärker in den Fokus der Öffentlichkeit. Besonders das Smartphone, das längst zum

IT‑Security im Fokus: Neue Adobe-Sicherheitslücken verdeutlichen die Dringlichkeit moderner Schutzmaßnahmen

In einer Welt, in der IT‑Security längst kein Randthema mehr ist, sondern zum essenziellen Bestandteil jedes digitalen Lebens gehört, verdeutlichen aktuelle Meldungen die Notwendigkeit permanenter